Check Point Research, la divisione di Threat Intelligence di Check Point Software, ha scoperto che il software TrickGate ha diffuso malware per oltre sei anni. Il servizio ha permesso agli hacker di bypassare i sistemi di Endpoint Detection & Response (EDR) e diffondere più facilmente diversi malware da oltre sei anni.

Check Point Research ha scoperto il servizio TrickGate

Il servizio software scoperto da CPR, noto come TrickGate, è utilizzato da gruppi di minaccia come Emotet, REvil e Maze. CPR ha registrato centinaia di attacchi ogni settimana negli ultimi due anni. TrickGate cambia regolarmente, cosa che gli ha permesso di rimanere nascosto per anni. Il servizio ha tra i suoi clienti noti diversi gruppi di minaccia, tra cui Cerber, Trickbot, Maze, Emotet, REvil, Cobalt Strike, AZORult, Formbook, AgentTesla e altri.

Alcuni di questi malware sono arrivati agli “onori” di cronaca negli ultimi anni. Emotet, originariamente creato come trojan bancario, successivamente è evoluto in una piattaforma per l’invio di spam e l’installazione di altri malware. Diversi esperti informatici l’hanno definito dei malware più pericolosi al mondo. Emotet utilizza una combinazione di tecniche per diffondersi, tra cui phishing, exploiting di vulnerabilità e propagazione tramite reti infette. E oggi scopriamo anche TrickGate.

Trickbot invece è un trojan bancario che è stato originariamente sviluppato per effettuare attacchi finanziari. Tuttavia, negli ultimi anni ha ampliato il suo raggio d’azione per includere anche la raccolta di informazioni sensibili, come le credenziali di accesso ai sistemi aziendali. Trickbot utilizza una vasta gamma di tecniche per diffondersi, tra cui il phishing, l’infezione di siti web legittimi e la compromissione di software di terze parti.

Negli ultimi due anni, la CPR ha rilevato da 40 a 650 attacchi alla settimana in tutto il mondo. La loro distribuzione è quindi su larga scala. Secondo i dati raccolti, i responsabili degli attacchi che usano TrickGate mirano soprattutto al settore manifatturiero, ma anche al settore Education, Healthcare e finanziario. La forma di malware più utilizzata negli ultimi due mesi è Formbook, che rappresenta il 42% dei casi rilevati.

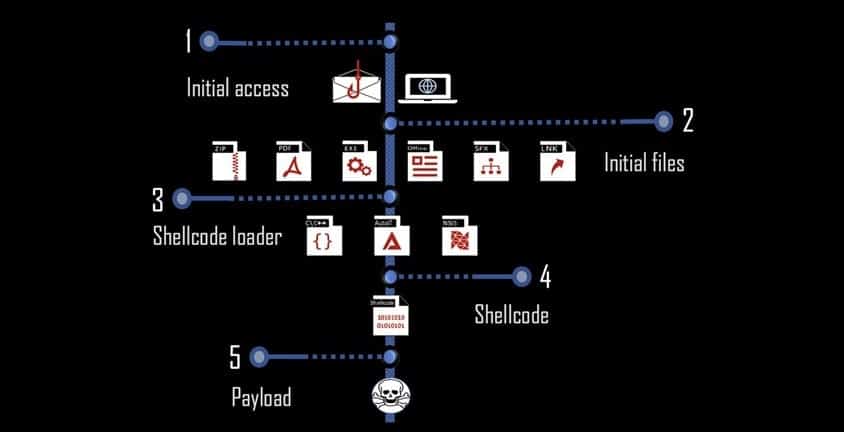

Il processo d’attacco del software

Ci sono molte tecniche di attacco, ma lo shellcode è il cuore del packer TrickGate. Si occupa di decodificare le istruzioni, il codice dannoso e di infettare nuovi processi con malware. Il software maligno viene crittografato e poi impacchettato con una procedura speciale per bypassare il sistema di sicurezza, in modo da non essere rilevato sia staticamente che durante l’esecuzione.

La CPR non è stata in grado di stabilire un’affiliazione precisa con gruppi specifici di cyber criminali. Tuttavia, sulla base dei clienti che hanno servito, si ritiene che si tratti di un gruppo di madrelingua russa.

Ziv Huyan, Malware Research and Protection Group Manager di Check Point Software dichiara: “TrickGate è un esperto nel camuffarsi. Gli sono stati attribuiti differenti nomi in base alle sue diverse caratteristiche, tra cui ‘Packer di Emotet’, ‘New loader’, ‘Loncom’, ‘NSIS-based crypter’ e moltri altri. Analizzando al meglio le precedenti ricerche abbiamo individuato un’unica grande operazione che sembra essere offerta come un vero e proprio servizio.

“Il fatto che molti dei principali attaccanti negli ultimi anni abbiano scelto TrickGate come tool per superare i sistemi difensivi è eloquente. In poche parole, TrickGate possiede incredibili tecniche di dissimulazione ed evasione. Abbiamo monitorato le sue sembianze utilizzando diversi tipi di linguaggio di codice e diversi tipi di file. Tuttavia, il flusso d’attacco principale è rimasto piuttosto inalterato. Ad oggi, le stesse tecniche utilizzate sei anni fa, sono ancora in uso.”

Trovate maggiori informazioni sul sito di Check Point Research.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

🔍CrowdStrike e Microsoft al centro del più grande incidente digitale globale

🏭McKinsey svela come l'AI generativa sta ridefinendo il panorama aziendale

🥶Direttiva NIS2: come gestire il processo di conformità

📐Exadata Exascale: l'architettura dati intelligente per il cloud di Oracle

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!