Per la 25esima volta a Las Vegas si sono riuniti esperti di sicurezza da tutto il mondo per parlare di cybersecurity nel mondo enterprise: al Black Hat 2022 si discutono i trend di sicurezza per le grandi aziende. Uno sguardo a un mondo in continua evoluzione, con un raggio di azione che si sta allargando a tutta la supply chain.

Black Hat 2022 svela i trend di sicurezza per il mondo enterprise

Nel mondo della sicurezza Black Hat rappresenta un evento cardine e anche nel 2022 la situazione non è differente. Diversi interventi di livello assoluto hanno partecipato, come Chris Krebs, fondatore del Cybersecurity and Infrastructure Security Agency (CISA) per gli Stati Uniti. Che in un keynote spiega come la fiducia implicita indebolisca la sicurezza e il crescere delle tecnologie aziendali allarghi la superficie di attacco. Soprattutto quando si parla di supply chain.

“Le compagnie che vendono prodotti software sono obiettivi” cui gli hacker mirano sempre di più. I cybercriminali “capiscono le dipendenze e le connessioni di fiducia che abbiamo con i nostri provider di servizi software e di tecnologie. E stanno lavorando lungo tutta la supply chain” per attaccarci.

Eliminare le policy di fiducia sembra quindi la direzione in cui si sta muovendo il settore enterprise. Lo Zero-Trust diventa sempre più un’esigenza.

Gli attacchi alla supply chain

Diversi interventi del Black Hat 2022 parlano della riduzione di quello che Venture Beat definisce il “raggio dell’esplosione”. Si tratta quindi di utilizza tecnologie per ridurre i danni di possibili attacchi, magari utilizzano Identity Access Management (IAM) e Privileged Access Management (PAM). Inoltre si è parlato di ridurre le Azure Active Directory (AD) e gli attacchi ai server SAP HTTP. Ma con i grandi temi degli attacchi ransomware e della sicurezza della supply chain che hanno dominato la discussione in più sessioni.

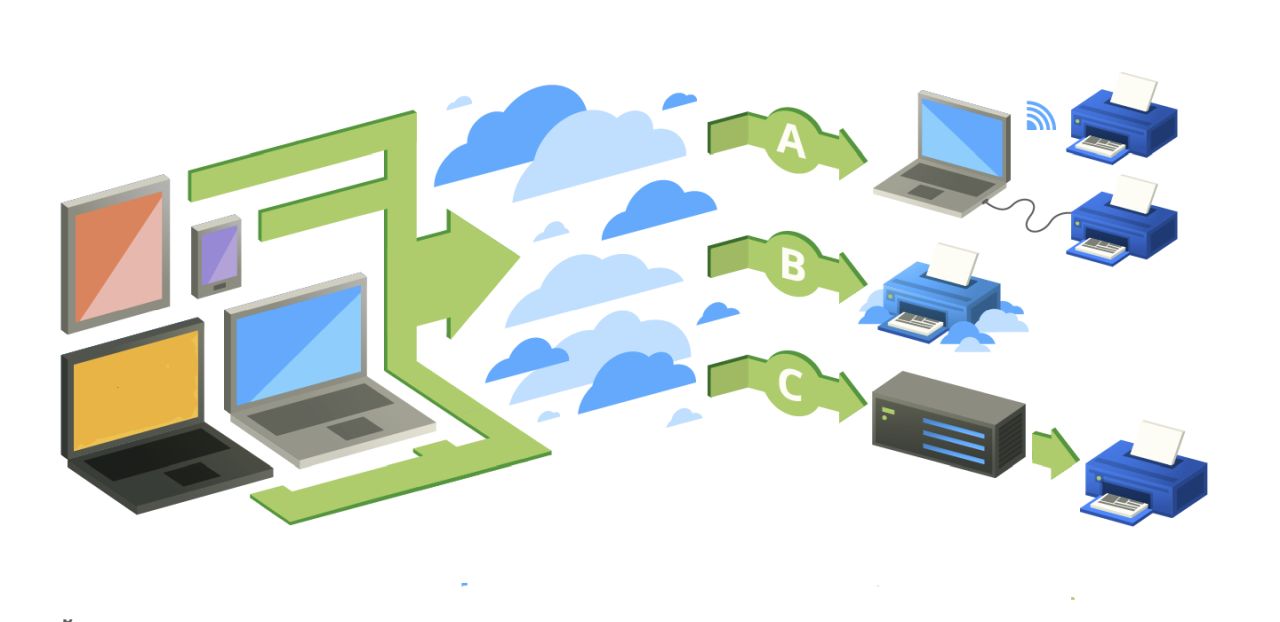

Durante l’evento si è parlato delle pipeline Continuous Integration e Continuous Delivery (CI/CD), che risultano hackerabili sebbene molte aziende integrino la cybersecurity nei propri processi devops. Inoltre, diversi speech hanno spiegato come i cybercriminali possano entrare nel software della supply chain usando l’esecuzione di codice da remoto (RCE) e repositories infette. Con una sessione focalizzata su come gli hacker rendano il codice indistinguibile da quello dei team devops.

Altri interventi hanno spiegato inoltre come utilizzando sistemi per la gestione del codice sorgente (Source Code Management, SCM) i cybercriminali possano ottenere movimenti laterali e aumentare i privilegi, infettando sempre più sistemi nell’ambiente enterprise.

Oltre 300 vendor hanno presentato soluzioni per la sicurezza della supply chain.

L’uso dell’intelligenza artificiale e del machine learning

Utilizza vulnerabilità per penetrare e diffondere malware resta ancora una minaccia enorme. Come spiegano i ricercatori che hanno trovato due vulnerabilità nei server HTTP proprietari di SAP. Ma l’intelligenza artificiale e il machine learning diventano risorse importanti per la difesa per evitare che, una volta avuto accesso, il malware possa diffondersi.

L’ingegnere Dmitrijs Trizna di Microsoft ha presentato il suo tool di Malware Classification con Machine Learning abilitato da Windows Kernel Emulation, che trovate su GitHub. Uno strumento che combina analisi statiche e dinamiche per trovare problemi. Ma lo stesso ricercatore spiega che: “l’AI non è magia, non è un proiettile di argento che risolve tutti i tuoi problemi e ti sostituisce. È uno strumento e bisogna capire come funziona”.

Ma l’uso dell’AI sta senza dubbio aumentando. Per esempio CrowdStrike ha presentato il primo sistema di Indicators of Attack (IoA) basato sull’intelligenza artificiale. Al Black Hat 2022 l’azienda ha dimostrato l’efficacia dello strumento nell’identificare e fermare brecce basandosi sul comportamento dell’avversario, al di là del malware o dell’exploit usato. Il sistema utilizza la telemetria di CrowdStrike Security Cloud per capire il comportamento degli attacchi.

Ha dimostrato di saper identificare oltre 20 schemi avversari mai visti prima, validati da esperti tramite la piattaforma Falcon. Lou Lwin, CIO di Cundall, spiega a Venture Beat che “Oggi gli attacchi stanno diventando più sofisticati e se sono basati sulle macchine, non c’è modo per un operatore di tenere il passo. Il panorama delle minacce cambia continuamente. Quindi servono difese basate sulle macchine e un partner che capisca che la sicurezza non è una cosa che si può “fare e finire”. È in continua evoluzione”.

Black Hat 2022 e la sicurezza delle API

Al Black Hat 2022, sono molti i vendor che hanno annunciato nuove soluzioni per la difesa delle API. Come Canonic Security, Checkmarx, Contrast Security, Cybersixgill, Traceable e Veracode. Checkmarx in particolare ha introdotto API Security, capace di identificare API “zombie” e sconosciute, facendo ricerca e catalogazione per poi passare ai rimedi.

Ma sono diverse le soluzioni che provano a prevenire l’abuso di API lungo tutta la supply chain. Un tema ricorrente quello della catena di approvvigionamento, e trasversale a più aziende e più settori.

Questi sono i macro trend emersi durante l’evento, ma invitiamo gli esperti di sicurezza a visitare il sito di Black Hat non solo per questi trend ma anche per i futuri webinar e appuntamenti organizzati sul tema cybersecurity.

- La potenza di un portatile e la flessibilità di un tablet, con tutte le angolazioni intermedie.

- Basato sulla piattaforma Intel Evo, abilitato per Windows 11 Home.

- Schermo touchscreen PixelSense da 13" Flow, risoluzione 2880x1920 (267 PPI).

- Fino a 16 ore di autonomia della batteria.

- Porte USB 4.0 con supporto della tecnologia ThunderboltTM 4.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

🔝LinkedIn pubblica il report Top Companies Italia 2024: al primo posto Intesa Sanpaolo

🍪Il futuro della privacy online: Google dice addio ai cookie di terze parti

🪪Parliamo di SASE: intervista a Aldo Di Mattia di Fortinet

💡AMD e i data center energeticamente sostenibili. Intervista ad Alexander Troshin

✒️ La nostra imperdibile newsletter Caffellattech! Iscriviti qui

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!