La trasformazione digitale è una sfida che coinvolge sempre più aziende di diversi settori e dimensioni. Per affrontarla, è necessario adottare soluzioni tecnologiche innovative e flessibili, in grado di adattarsi alle esigenze di ammodernamento e scalabilità delle applicazioni e delle architetture informatiche.

Tra queste soluzioni, una delle più rilevanti è la containerizzazione, ovvero la tecnologia che permette di isolare le applicazioni dal sistema operativo sottostante e di eseguirle in modo indipendente su qualsiasi infrastruttura. I container sono unità software leggere e portatili, che contengono tutto il necessario per far funzionare un’applicazione: codice, librerie, configurazioni, dipendenze.

In questo modo, le applicazioni possono essere sviluppate, implementate, orchestrate, gestite e protette in modo più semplice ed efficiente.

Le architetture informatiche nell’epoca del cloud (e di Kubernetes)

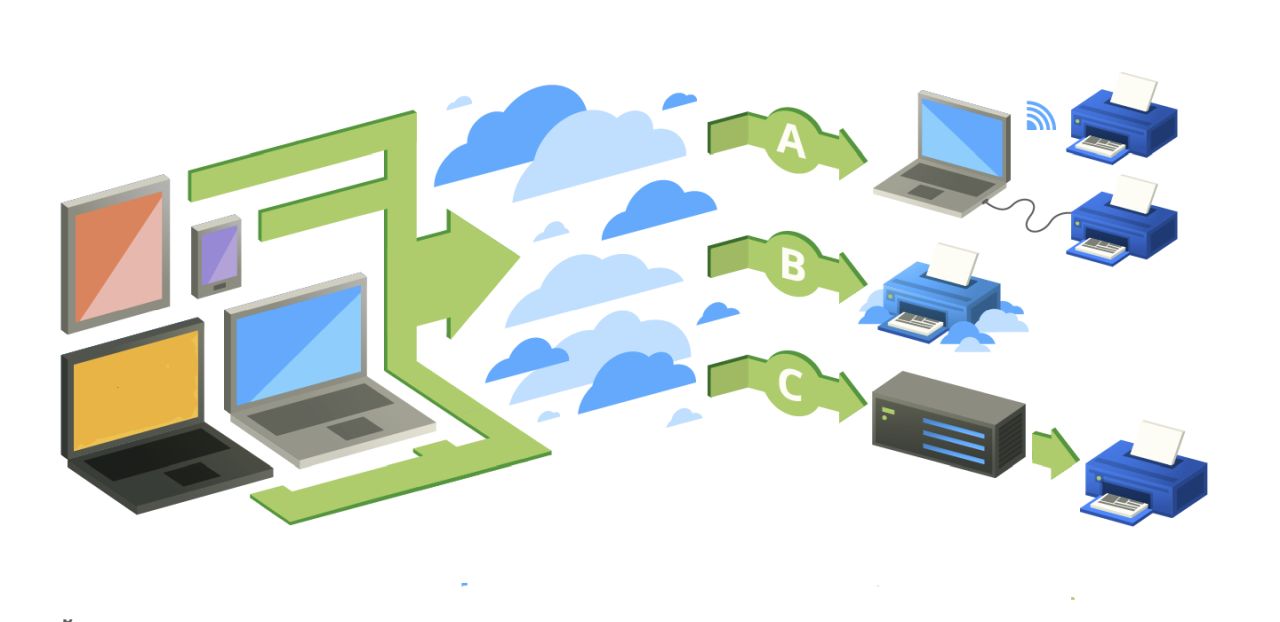

La containerizzazione si accompagna spesso all’uso di Kubernetes, una piattaforma open source per l’orchestrazione dei container, che consente di gestire in modo automatizzato il ciclo di vita, la distribuzione, la scalabilità e la resilienza delle applicazioni containerizzate. Kubernetes è diventato lo standard de facto per l’orchestrazione dei container e offre numerosi vantaggi, tra cui la possibilità di sfruttare appieno i servizi cloud.

Il cloud offre ai suoi utenti benefici in termini di riduzione dei costi, maggiore efficienza, flessibilità e innovazione. Tuttavia, per sfruttare al meglio il cloud, è necessario che le applicazioni siano progettate e sviluppate in modo da essere compatibili con i paradigmi cloud-native, ovvero basati su microservizi, container e orchestrazione.

Come proteggere i tuoi dati? Scopri Bitdefender qui, Leader mondiale nella sicurezza informatica!

Per questo motivo, le aziende che vogliono intraprendere il percorso della trasformazione digitale devono affrontare due sfide principali: da un lato, modernizzare le applicazioni esistenti per renderle migrabili verso il cloud; dall’altro, sviluppare nuove applicazioni o servizi nativi per il cloud. In entrambi i casi, la containerizzazione e Kubernetes sono strumenti fondamentali.

Mordernizzare o sviluppare? Come fare?

Per modernizzare le applicazioni esistenti, le aziende possono ricorrere a due approcci: il replatforming e il rehosting. Il replatforming consiste nel modificare in modo minimo il codice delle applicazioni per adattarle alla tecnologia container e alle piattaforme cloud. Il rehosting consiste invece nel migrare le applicazioni senza modifiche del codice verso le nuove infrastrutture cloud. Entrambi gli approcci hanno lo scopo di rendere le applicazioni più portatili, scalabili e sicure.

Sviluppare può essere invece più complesso (e dispendioso). Per sviluppare nuove applicazioni o servizi nativi per il cloud, le aziende possono sfruttare le potenzialità offerte dalle architetture cloud-native, basate su microservizi, container e orchestrazione. Queste architetture consentono di creare applicazioni modulari, composte da unità indipendenti che comunicano tra loro attraverso interfacce standardizzate. Queste unità possono essere sviluppate, implementate, scalate e aggiornate in modo autonomo e rapido.

Per supportare le aziende in questo processo di trasformazione digitale, è fondamentale affidarsi a partner qualificati e competenti nel campo dei sistemi e delle reti informatiche. Questi partner devono. Tra queste soluzioni, si possono citare le piattaforme complete per la gestione dei container e di Kubernetes, come OpenShift di Red Hat o Tanzu di VMware.

Il punto di Sinthera – WeAreProject

“Nell’integrazione e distribuzione delle applicazioni e dei servizi infrastrutturali su più cloud, è fondamentale avere una solida capacità di gestione sia dal punto di vista tecnologico che economico”, ci spiega Alessandro Gatti, CEO Sinthera – WeAreProject.

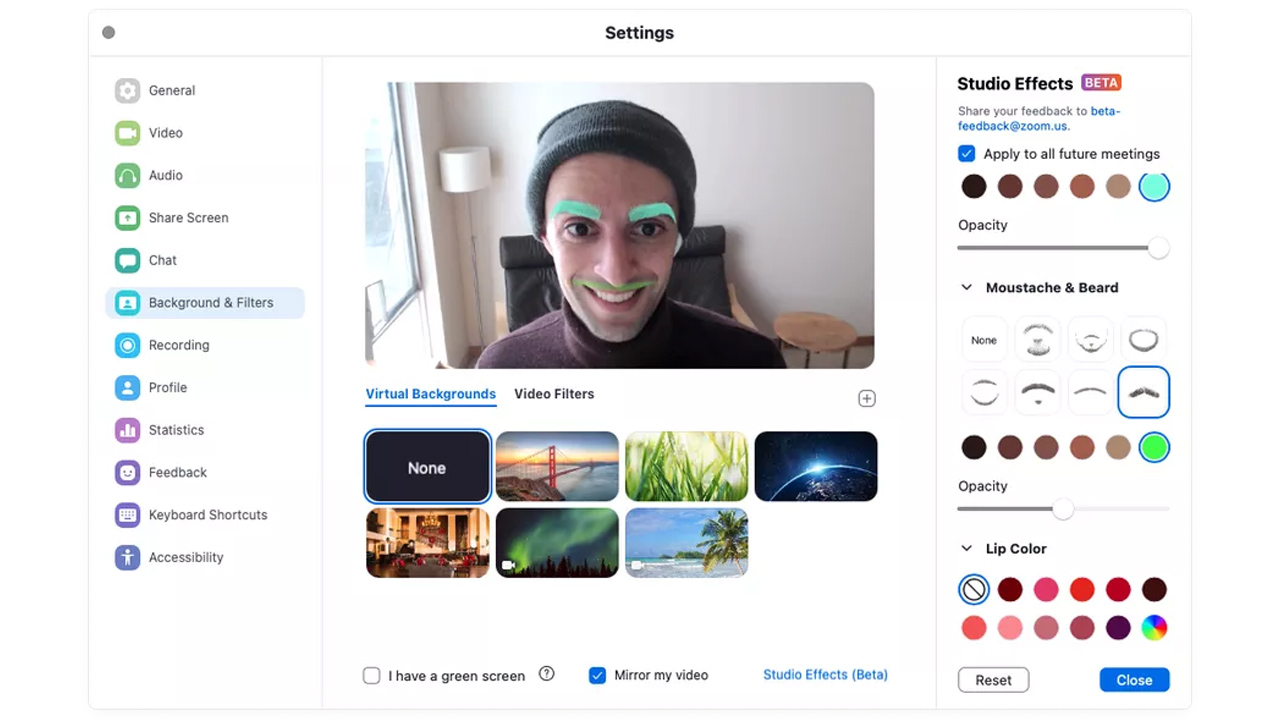

“Le aziende, specialmente quelle di grandi dimensioni, dovrebbero scegliere piattaforme fornite da vendor internazionali, che offrono supporto globale e con SLA garantiti, chiare roadmap di prodotto e forti relazioni con i fornitori di cloud. Un altro aspetto cruciale è la sicurezza: con la containerizzazione e il multi-cloud, è importante integrare la security fin dalle fasi di progettazione o modifica e durante il primo rilascio. Per questo oggi si parla non solo di DevOps, ma anche di DevSecOps. Anche la sicurezza delle reti rimane fondamentale, poiché i dati devono comunque spostarsi attraverso le reti e le applicazioni sono spesso gestite da terze parti in diverse location”

- Sleep tracker: l’orologio fitness monitora il sonno con la tecnologia di tracking del sonno avanzata. La nuova tecnologia di Galaxy Watch5 pianifica l’ora di andare a dormire, rileva il russamento e comprende e traccia le fasi del tuo sonno.¹ ² ³

- Controlla il tuo cuore: il potente orologio bluetooth con sensore Samsung BioActive 3 in 1 controlla tre sensori di salute: sensore di analisi dell'impedenza bioelettrica, sensore cardiaco elettrico (ECG) e sensore di frequenza cardiaca ottica.⁴ ⁵ ⁶ ⁷. Sensore di analisi dell’impedenza bioelettrica (BIA): monitora la percentuale di massa grassa (BIA), il peso dei muscoli scheletrici e tieni traccia dei tuoi progressi con i feedback personalizzati di Galaxy Watch5 ⁸ ⁹ ¹⁰ ¹¹ ¹² ¹³

- Batteria a ricarica veloce: l’orologio fitness Galaxy Watch5 impiega circa 30 minuti per passare dallo 0% al 45% di carica. Con una batteria più grande rispetto ai suoi predecessori e una ricarica rapida, sei pronto a ripartire in un attimo.¹⁴ ¹⁵

- Smartwatch resistente: l’orologio cardiofrequenzimetro da polso è resistente all'acqua.¹⁶ Con un display frontale più rigido realizzato in cristallo di zaffiro, Galaxy Watch5 è 1,6 volte più resistente ai graffi.¹⁷ ¹⁸

- Trova il tuo stile: Personalizza lo stile del tuo smartwatch fitness tracker grazie a una gamma di nuovi fasce e stili, per creare il tuo look unico.¹⁹

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

📈 SAP NOW 2024 l'intelligenza artificiale per il business conquista Milano💸 Come calcolare il ritorno sugli investimenti nell’Intelligenza Artificiale

👨⚖️ Direttiva NIS2 e cybersecurity nelle PMI italiane obblighi e opportunità

🔫 Metà degli attacchi informatici in Italia prende di mira le supply chain

📰 Ma lo sai che abbiamo un sacco di newsletter?

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!

![Samsung Galaxy Watch5 Smartwatch, Monitoraggio Benessere, Fitness Tracker, Batteria a lunga durata, Bluetooth, Grafite, 40 mm [Versione Italiana]](https://m.media-amazon.com/images/I/31hAFlpZZPL._SL160_.jpg)