La sicurezza delle applicazioni è una sfida sempre più importante nel mondo della cybersecurity, soprattutto con l’avvento delle architetture cloud-native che richiedono velocità e agilità nello sviluppo. Per affrontare questa sfida, molti esperti di Palo Alto Networks propongono il concetto di Security Shift-Left, ovvero l’anticipazione delle misure di sicurezza nelle fasi iniziali del ciclo di vita dello sviluppo del software (SDLC).

In questo articolo vedremo cos’è la Security Shift-Left, perché è importante e quali fattori bisogna considerare per adottarla efficacemente.

Cos’è la Security Shift-Left?

Il termine SDLC descrive le fasi del processo che gli sviluppatori seguono per creare un’applicazione, dalla progettazione alla codifica, dai test alla distribuzione. Spesso questo processo è rappresentato come una linea temporale orizzontale, dove le fasi iniziali sono sul lato sinistro e quelle finali sul lato destro.

Quindi, spostare un processo all’inizio significa spostarlo a sinistra (shift-left). La Security Shift-Left è il concetto secondo cui le misure di sicurezza, le aree di interesse e le implicazioni dovrebbero essere introdotte più a sinistra, o prima, rispetto a quanto si fa normalmente. In altre parole, significa prevedere la sicurezza sin dalla fase di codifica, invece di aggiungerla alla fine come un elemento accessorio.

Perché è così importante?

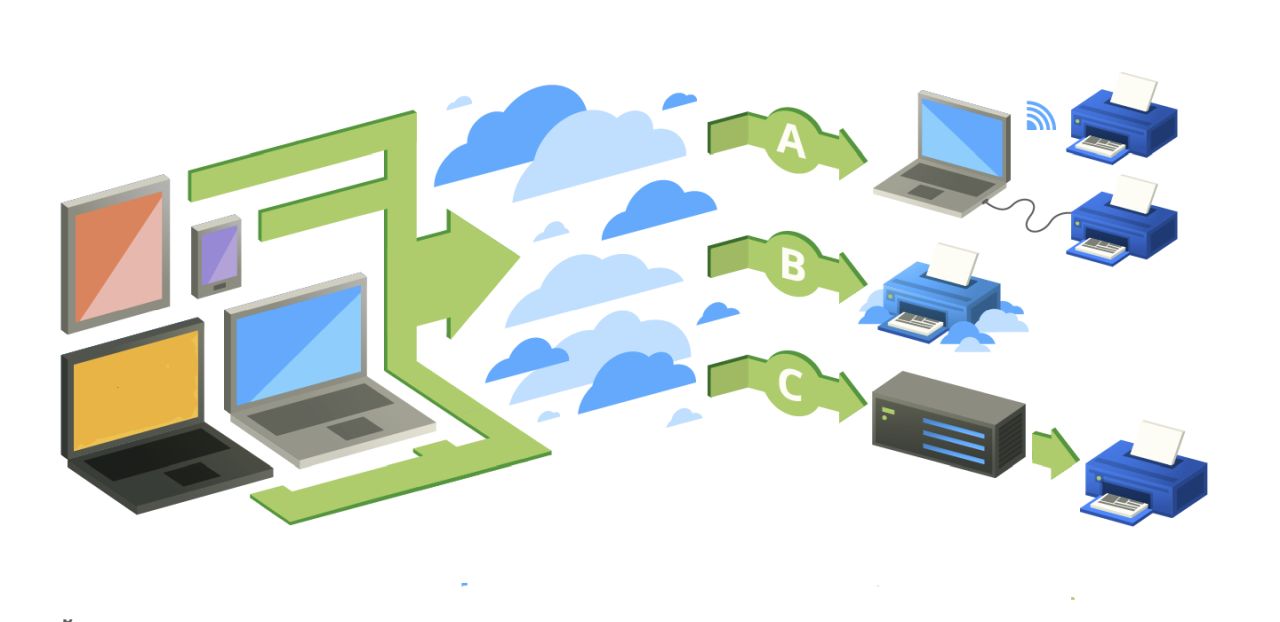

Le nuove architetture delle applicazioni, basate su microservizi, container e serverless, offrono ai programmatori la possibilità di sviluppare e distribuire le applicazioni in modo rapido e scalabile. Tuttavia, queste architetture presentano anche delle sfide in termini di normativa e controllo, poiché la sicurezza deve essere in grado di adattarsi a una varietà di soluzioni cloud e a un ritmo di sviluppo elevato.

Inoltre, il codice che sta alla base di tutto, dall’applicazione all’infrastruttura, è spesso aperto e riutilizzato dagli sviluppatori. Un aspetto che aumenta il rischio di vulnerabilità e attacchi da parte dei cybercriminali.

Anticipando la sicurezza nelle fasi iniziali del SDLC, si possono ridurre questi rischi e garantire una maggiore protezione delle applicazioni business-critical.

Quali fattori bisogna considerare?

La Security Shift-Left non è una soluzione magica che risolve tutti i problemi di sicurezza delle applicazioni. Al contrario, è un approccio che richiede una comprensione e una pratica standard dello sviluppo delle applicazioni in un contesto DevOps, in particolare per quanto riguarda la catena di fornitura del codice (pacchetti open source e drift) o gli strumenti di integrazione (Git, CI/CD, ecc.).

Inoltre, l’approccio Shift-Left non deve sostituire o trascurare le misure di protezione delle fasi successive o “lato destro” del SDLC, ma integrarle e rafforzarle. La sicurezza deve essere presente lungo tutto il ciclo di vita, dalla creazione del codice alla distribuzione dell’applicazione e all’ambiente che la gestisce.

Solo così si può realizzare un approccio Zero Trust, che non presume fiducia implicita nei confronti dello sviluppatore o del codice, ma verifica e valida continuamente la sicurezza delle applicazioni.

- IL NOSTRO ECHO DOT CON IL MIGLIORE AUDIO DI SEMPRE - Goditi un’esperienza audio migliorata rispetto ai precedenti Echo Dot con Alexa: voci più nitide, bassi più profondi e un suono più ricco in ogni stanza.

- CONTROLLA L’ORA E MOLTO ALTRO A COLPO D’OCCHIO - Grazie ai miglioramenti dello schermo LED, puoi guardare il tempo, le sveglie, le previsioni del tempo, i titoli delle canzoni e molto altro.

- LA TUA MUSICA E I TUOI CONTENUTI PREFERITI - Ascolta musica, audiolibri e podcast da Amazon Music, Apple Music, Spotify, Deezer e altri servizi musicali o tramite Bluetooth in tutta la casa.

- ALEXA PUÒ SEMPRE AIUTARTI - Chiedi ad Alexa le previsioni del tempo o il titolo di una canzone, imposta dei timer con la voce, ricevi risposte alle tue domande e ascolta le barzellette più divertenti. Hai bisogno di qualche minuto in più al mattino? Puoi semplicemente toccare il tuo Echo Dot con orologio per posporre la sveglia.

- LA TUA CASA GESTITA IN TUTTA COMODITÀ - Controlla i dispositivi per Casa Intelligente compatibili con la tua voce e con le routine, attivate dai sensori di temperatura integrati. Grazie alla creazione di nuove routine, il ventilatore intelligente si può attivare quando la temperatura va sopra il livello desiderato.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

🔝LinkedIn pubblica il report Top Companies Italia 2024: al primo posto Intesa Sanpaolo

🍪Il futuro della privacy online: Google dice addio ai cookie di terze parti

🪪Parliamo di SASE: intervista a Aldo Di Mattia di Fortinet

💡AMD e i data center energeticamente sostenibili. Intervista ad Alexander Troshin

✒️ La nostra imperdibile newsletter Caffellattech! Iscriviti qui

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!