Cryptominer, dispositivi mobile e botnet: sono queste le parole chiave presenti nella prima parte del Security Report 2019 pubblicato da Check Point, il principale fornitore di soluzioni di cybersecurity a livello globale.

Security Report 2019: i principali trend

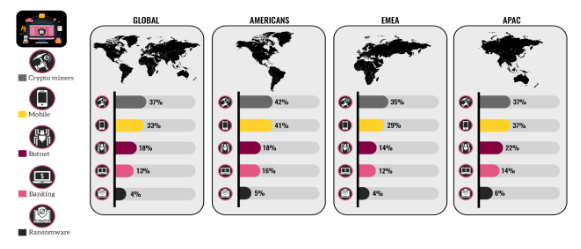

Lo scorso anno il 37% delle organizzazioni a livello globale è stato colpito da cyrptominer, ossia malware progettati per “minare” le criptovalute usando i dispositivi altrui. Il 2019 non sarà da meno: nonostante il calo del valore di Bitcoin e compagni, questo genere di malware continuerà a proliferare, sfruttando per altro vulnerabilità di alto profilo ed eludendo sandbok e prodotti di sicurezza.

Ad accompagnare questo trend troviamo anche quello che vede a rischio sempre più dispositivi mobili, primi tra tutti quelli con sistema operativo Android. Questo non solo perché si tende a fare meno attenzione navigando sul web dallo smartphone, ma soprattutto perché i cybercriminali sono ormai diventati bravissimi nel nascondere i malware all’interno delle applicazioni presenti sul Google Play Store. Insomma, attenti a cosa installate su smartphone e tablet.

Spazio poi ai bot, che nel 2018 sono stati il terzo tipo di malware più comune, con il 18% delle organizzazioni colpite da bot che vengono utilizzate sia per lanciare attacchi DDos che per diffondere altri malware. Le infezioni bot sono state determinanti in quasi la metà (49%) delle organizzazioni che hanno subito un attacco DDos nel corso dell’anno precedente.

Infine una buona notizia: sono in calo gli attacchi ransomware. Il loro impatto sul panorama mondiale infatti si attesta intorno al 4%.

Cosa succede in Italia?

Nel Bel Paese sono tre le famiglie di malware che hanno avuto il maggior impatto sulle aziende:

- Coinhive, uno script di mining che utilizza la CPU degli utenti che visitano determinati siti web per minare la criptovaluta Monero;

- Cryptoloot, malware che utilizza la potenza della CPU o della GPU della vittima e le risorse esistenti per il mining di criptovalute aggiungendo transazioni alla blockchain e rilasciando nuova valuta,

- Jsecoin, miner JavaScript che può essere integrato nei siti web.

“Dall’aumento vertiginoso degli attacchi cryptomining, alle massicce violazioni dei dati, agli attacchi DDoS, nell’ultimo anno ci sono stati molti disagi informatici per le organizzazioni globali. I cybercriminali hanno a disposizione un’ampia gamma di opzioni per indirizzare ed estrarre ricavi dalle organizzazioni di qualsiasi settore, e la prima parte del Security Report 2019 evidenzia gli approcci che stanno utilizzando, sempre più furtivamente – ha dichiarato Peter Alexander, Chief Marketing Officer di Check Point Software Technologies. – Questi attacchi di quinta generazione multi-vettoriali, veloci e su larga scala stanno diventando sempre più frequenti, e le organizzazioni devono adottare una strategia di sicurezza informatica su più livelli che impedisca a questi attacchi di impossessarsi delle loro reti e dei loro dati. Il Security Report 2019 mette a disposizione conoscenze, approfondimenti e raccomandazioni su come prevenire questi attacchi.”

Volete saperne di più? Potete trovare qui il report completo.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

🎵 Synology al Nameless Festival

🧑💻 La rivoluzione dello sviluppo software operata dall'Intelligenza Artificiale

🫵 Le imprese e la trasformazione digitale: il punto della situazione

🚙 Il futuro dell'automotive nel 2025; auto sempre più smart e connesse

📰 Ma lo sai che abbiamo un sacco di newsletter?

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!