Log4Shell una vulnerabilità critica recentemente trovata nella libreria Log4j della Apache Foundation, uno strumento di registrazione open source utilizzato da più aziende tecnologiche per i propri servizi online, sta “accendendo” Internet e preoccupando allo stesso modo esperti e organizzazioni . Secondo i nuovi dati di ESET, la vulnerabilità è attualmente la principale minaccia per tutto il mondo di internet.

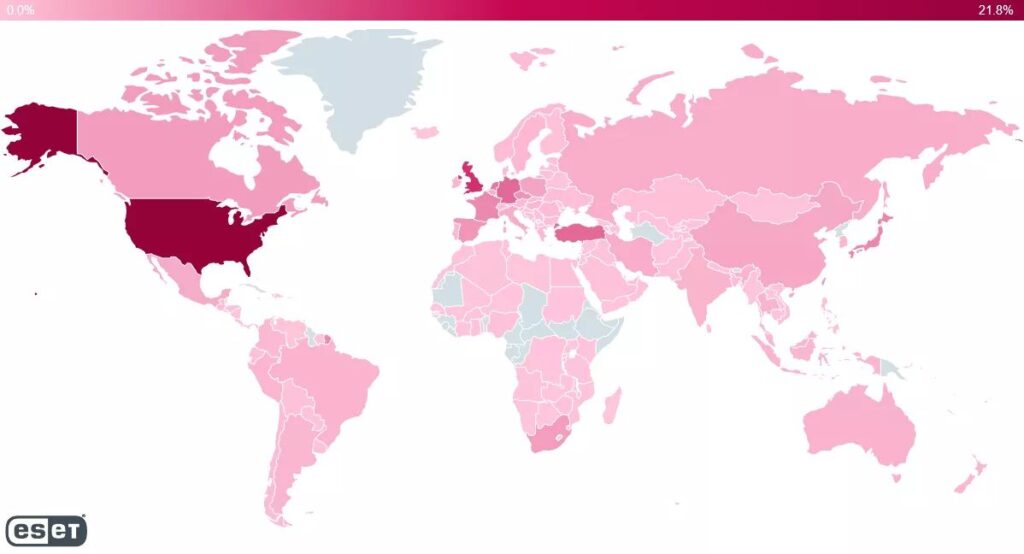

In una dichiarazione, gli specialisti della società di sicurezza informatica spiegano che, in tutto il mondo, sono stati registrati centinaia di migliaia di tentativi di sfruttare Log4Shell, principalmente negli Stati Uniti, nel Regno Unito, in Turchia, in Germania e nei Paesi Bassi.

Secondo ESET, la prevalenza della vulnerabilità riscontrata nel framework di registrazione open source basato su Java conferma la sua pericolosità, avendo anche ricevuto un punteggio di 10 che equivale al massimo della gravità secondo lo standard di valutazione della vulnerabilità Common Vulnerability Scoring System (CVSS).

Gli esperti di sicurezza ricordano che Log4Shell è una vulnerabilità nell’esecuzione di codice remoto (RCE). Se sfruttato, consente agli aggressori di eseguire codice dannoso in remoto sui server, aprendo la porta al furto di dati, incluse credenziali di accesso e informazioni sensibili, nonché ad altri tipi di attacchi informatici.

Log4Shell non scomparirà tanto presto

In linea con quanto precedentemente indicato dagli esperti di Check Point Software e Sophos, Roman Kováč, Chief Research Officer di ESET, spiega che il volume dei rilevamenti “conferma che si tratta di un problema su larga scala che non scomparirà così presto”.

Il funzionario osserva inoltre che, sebbene i criminali informatici stiano testando molteplici varianti della vulnerabilità, “non tutti i tentativi di sfruttamento sono necessariamente dannosi considerando che anche ricercatori, società di sicurezza delle informazioni e tester stanno testando gli exploit per scopi di difesa”.

Il rilevamento della vulnerabilità zero-day sta causando serie preoccupazioni sull’impatto che può avere al di là del settore della sicurezza. Tra i servizi con infrastruttura Internet vulnerabili a Log4Shell ci sono i servizi cloud di Amazon, Apple, Steam, Tesla e Twitter.

Le big tech corrono ai ripari

Dall’inizio di questa settimana, diverse aziende tecnologiche, tra cui la stessa Apache ma anche le altre big tech come Microsoft , IBM , Oracle e Amazon Web Service, nonché tutte le aziende attive nella sicurezza informatica, hanno avvisato i propri clienti della vulnerabilità, rilasciando aggiornamenti e indicando quali misure dovrebbero essere prese per evitare futuri disastri.

- Versione set contenente l'Indoor Receiver che permette il funzionamento dell'apparecchio; il ricevitore interno supporta fino a quattro telecamere esterne che funzionano contemporaneamente per una migliore protezione, riducendo efficacemente punti ciechi

- Visione a 130° grandangolare che aiuta a catturare di più contenuti e ripristinare la situazione reale nel cortile di casa tua

- La tecnologia WDR consente alla fotocamera di cattura immagini e video più delicati anche al buio o in controluce

- Il sensore PIR percepisce la temperatura, i cambiamenti e movimenti degli oggetti, mentre la fotocamera inizia a registrare e inviare un allarme immediato in caso di necessità

- La struttura a vite impedisce il furto della fotocamera; un sensore giroscopico integrato rileva il movimento anomalo della telecamera e invia tempestivamente notifiche di avviso

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

📈 SAP NOW 2024 l'intelligenza artificiale per il business conquista Milano💸 Come calcolare il ritorno sugli investimenti nell’Intelligenza Artificiale

👨⚖️ Direttiva NIS2 e cybersecurity nelle PMI italiane obblighi e opportunità

🔫 Metà degli attacchi informatici in Italia prende di mira le supply chain

📰 Ma lo sai che abbiamo un sacco di newsletter?

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!