La sicurezza informatica è una sfida sempre più complessa da affrontare per il settore business e le aziende che si trovano a dover contrastare attacchi sempre più numerosi, sofisticati e dannosi.

La situazione si è aggravata con l’emergenza pandemica e la crisi geopolitica, che hanno favorito la diffusione di malware, in particolare di ransomware, che criptano i dati e richiedono un riscatto per sbloccarli. Questi attacchi mettono a rischio la produttività e la continuità operativa delle aziende, che possono perdere l’accesso alle informazioni vitali per il loro business. Inoltre, le aziende devono fare i conti con il rischio di data breach, ovvero la fuoriuscita di dati sensibili che possono compromettere la reputazione e la competitività dell’organizzazione.

Ne abbiamo parlato con Massimo Brugnoli, Business Development Manager di WeAreProject, che ha fatto il punto della situazione e ci ha fornito alcuni consigli utili.

La sicurezza informatica per il business: alcune soluzioni interessanti

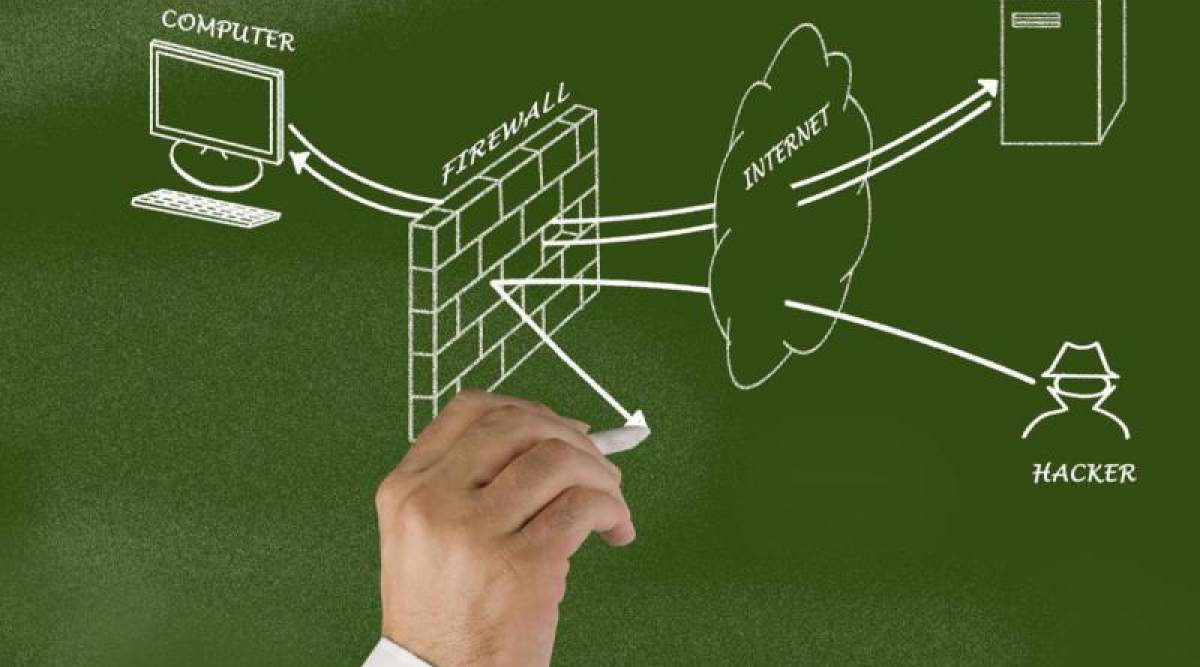

Per proteggere il proprio business dalle minacce informatiche, le aziende devono adottare una strategia di difesa che sia sia preventiva che reattiva. Da un lato, è necessario prevenire gli incidenti di cybersecurity, monitorando costantemente le infrastrutture IT e identificando le potenziali vulnerabilità. Da un altro lato, è indispensabile essere pronti a reagire in caso di attacco, limitando i danni e ripristinando il più rapidamente possibile le normali operazioni.

Per implementare al meglio questa strategia, le aziende possono avvalersi di diversi servizi e soluzioni, tra cui:

- Un SOC (Security Operations Center), che offre un presidio 24/7 sugli eventi di sicurezza, analizzando i dati provenienti da diverse fonti e fornendo una risposta adeguata alle minacce.

- Servizi di Human Assessment, che valutano il livello di consapevolezza e preparazione dei dipendenti rispetto alle pratiche di sicurezza, tramite campagne di phishing, corsi e indagini Osint.

- Servizi di Technical Assessment, che verificano l’efficacia delle misure di protezione in vigore presso l’azienda, tramite Vulnerability Scan e Penetration test.

- Un Incident Response Plan, che definisce le procedure da seguire in caso di incidente di cybersecurity, assegnando ruoli e responsabilità ai vari attori coinvolti.

- Un sistema di backup efficace, che garantisca la possibilità di recuperare i dati compromessi e ripartire velocemente, basato sui concetti di immutability e hardened repository.

- Servizi di remote backup e disaster recovery, che replicano dati e workload su infrastrutture geograficamente distanti, permettendo il ripristino dell’operatività anche in caso di incidenti molto gravi e di ampia portata.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

📧L'apertura di Netcomm Forum 2024

🔓Verizon Data Breach Investigations Report: la maggior parte degli attacchi sono causati dal fattore umano

🖨️ReadyPrint: tutto quello che c’è da sapere sulle novità del servizio Epson

👨🏻💻Oracle rivoluziona il futuro dei Database grazie all'integrazione dell'AI

✒️ La nostra imperdibile newsletter Caffellattech! Iscriviti qui

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!