Cesare di Lucchio, SOC Manager di Axitea, ci presenta la problematica sempre più diffusa del furto di identità, e ci propone alcuni accorgimenti per proteggersi da questa minaccia.

Nonostante le evoluzioni tecnologiche stiano rendendo l’infrastruttura informatica sempre più sicura, il punto debole della catena rimane sempre il fattore umano. A tal proposito, un recente rapporto pubblicato da IBM X-FORCE ha riportato un significativo aumento di incidenti riguardanti malware info-stealer, ovvero software malevolo che mira ad estrapolare dati personali degli utenti. Nel contesto aziendale, questo tipo di malware può avere conseguenze disastrose, in quanto un attaccante potrebbe entrare in possesso delle credenziali degli amministratori di sistemi e compromettere l’intera infrastruttura IT dell’azienda.

Malware info-stealer: cosa sono e come proteggersi

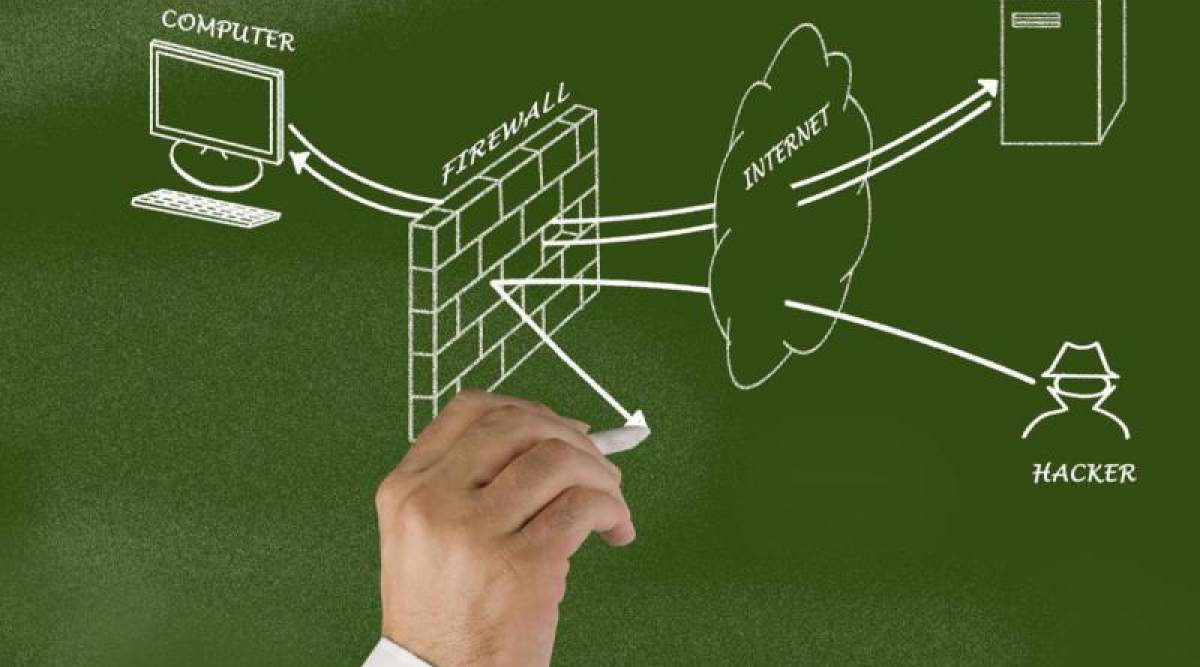

I malware info-stealer vengono diffusi attraverso canali di comunicazione come YouTube, Whatsapp, Telegram o Discord. La distribuzione di questo tipo di malware, solitamente, richiede l’impiego di tecniche di social engineering da parte dell’attaccante, in modo da instaurare un rapporto di fiducia con l’interlocutore e invogliarlo a scaricare software malevolo o cliccare su link sospetti. Lo scopo del malware info-stealer è quello di sottrarre credenziali presenti nei browser, file di testo o PDF presenti nei computer della vittima.

Quindi, diventa sempre più cruciale proteggere le attività svolte tramite browser, focalizzandosi sulla prevenzione. Soluzioni come strumenti per bloccare l’accesso ai siti di phishing, l’inserimento di credenziali in moduli non ufficiali e l’installazione di estensioni potenzialmente dannose dovrebbero essere presenti nell’arsenale IT di ogni azienda. Ma rimane fondamentale la formazione del personale. I dipendenti andrebbero informati dei potenziali rischi presenti nel web e formati sulle best practice da adottare nel caso si verifichino incidenti di questo tipo.

La prevenzione, ovviamente, non basta. Infatti, la velocità di evoluzione delle strategie di attacco e l’aumento degli attacchi stessi pressochè garantisce che almeno uno di loro andrà a segno. Di conseguenza, bisogna prendere misure all’avanguardia nell’ambito del contenimento e mitigazione delle minacce.

Per aumentare la sicurezza degli account si possono attivare criteri di logging e protezione delle identità in modo da individuare accessi inusuali. Ciò è possibile tramite l’utilizzo di sistemi SIEM (security information and event management) o piattaforme XDR (extended detection and response), strumenti in grado di controllare e rilevare anomalie in tempo reale.

Il ruolo dell’intelligenza artificiale nella protezione delle identità

Nonostante l’utilizzo di questo strumenti, il numero di attacchi non accenna a diminuire. Come mai? Il rapporto di IBM X-FORCE indica che, a causa della vastità della superficie attaccabile e della difficoltà di distinguere i comportamenti legittimi da quelli insoliti, gli strumenti di protezione a volte non sono in grado di rilevare e rispondere agli incidenti abbastanza velocemente. Ad esempio, una credenziale rubata da un account Office 365 viene utilizzata in media per accedere ai sistemi entro 72 ore. Si tratta di un intervallo molto breve, soprattutto per le organizzazioni che non dispongono di una struttura dedicata alla gestione di questi eventi.

Dobbiamo quindi arrenderci all’impossibilità di poter fornire un servizio di sicurezza completo? La risposta è, fortunatamente, no. Infatti, l’intelligenza artificiale e il machine learning possono essere dei validi alleati per gestire questi fenomeni. Con queste tecnologie è possibile rilevare anomalie negli accessi in modo rapido, studiando il comportamento degli utenti quando effettuano un accesso e confrontando il comportamento di un utente “usuale” con quello di utenti anomali.

Dunque, per garantire una maggiore sicurezza dei sistemi aziendali, è necessario adottare un approccio olistico che preveda una formazione continua dei dipendenti e l’integrazione di soluzioni mirate. Solo tramite la formazione e l’informazione, infatti, si può rafforzare l’anello debole della catena di sicurezza, ovvero il fattore umano. Inoltre, le nuove tecnologie basate su AI sono validi alleati nella battaglia contro le minacce informatiche, e andrebbero integrati nell’ecosistema IT per aumentarne la sicurezza.

- Penna, Marco (Autore)

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

💾 Synology Solution Day: il futuro dell'archiviazione secondo Synology

💡L'AI per chi fa business: tutte le novità di SAP Now 2024

🍎 Più personalizzazione per le aziende; ecco le novità di Apple Business Connect

👱♀️Come l’intelligenza artificiale sta trasformando il settore HR; il caso F2A

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!