La trasformazione digitale è tanto una sfida quanto un’opportunità per le aziende che vogliono rimanere competitive e innovative nel mercato odierno. Tuttavia, questo processo richiede anche una maggiore attenzione alla sicurezza informatica, soprattutto in un contesto di pandemia che ha accelerato il passaggio al cloud e al telelavoro. Come possono i CISO convincere i vertici aziendali a investire in soluzioni di sicurezza basate sull’approccio Zero Trust, che prevede di non fidarsi di nessun dispositivo, utente o rete senza verifica?

E ancora: quali sono i benefici che queste soluzioni possono portare non solo in termini di protezione dei dati e dei sistemi, ma anche di efficienza operativa, continuità del business, agilità e resilienza, esperienza utente e cultura organizzativa? Scopriamolo insieme a Heng Mok, CISO AJP di Zscaler, grazie a un recente report che porta la sua firma.

Cos’è l’approccio Zero Trust e perchè è così importante

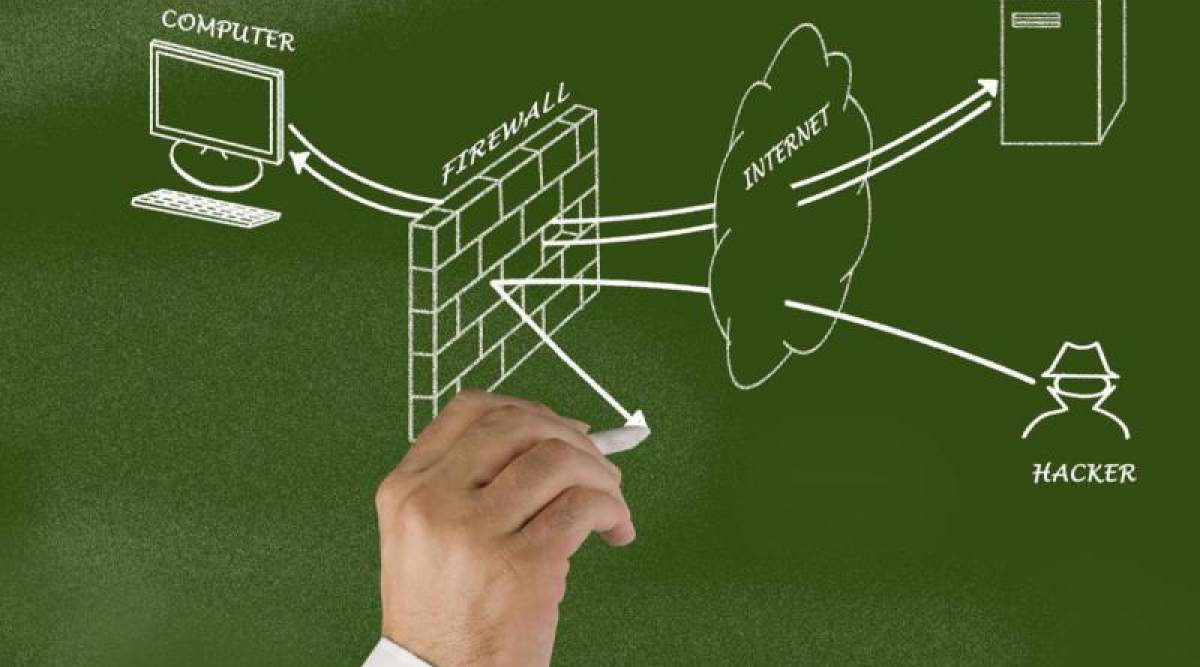

L’approccio Zero Trust si basa sul principio di “non fidarsi mai, verificare sempre”. Questo significa che ogni richiesta di accesso ai dati o ai sistemi deve essere autenticata, autorizzata e criptata, indipendentemente dalla sua origine o destinazione. In questo modo, si riduce il rischio di attacchi informatici che sfruttano le vulnerabilità delle reti tradizionali basate sul perimetro, che assumono che tutto ciò che è interno sia sicuro e tutto ciò che è esterno sia pericoloso.

Con l’approccio Zero Trust, invece, si assume a priori che ogni elemento della rete possa essere compromesso e quindi si applicano controlli rigorosi per minimizzare la superficie di attacco e limitare i danni in caso di violazione.Non si tratta solo di una strategia di sicurezza, ma di un vero e un imperativo aziendale.

Proteggi i tuoi dati con Bitdefender, Leader in Cybersecurity

Quali sono i vantaggi?

Le soluzioni di questo tipo non solo aumentano il livello di protezione dei dati e dei sistemi aziendali, ma offrono anche altri vantaggi che possono supportare le altre iniziative strategiche delle aziende. Ad esempio:

- Favoriscono il lavoro ibrido, consentendo ai dipendenti di accedere ai dati e ai sistemi da qualsiasi dispositivo e luogo in modo sicuro e semplice. Questo favorisce la produttività, la collaborazione e la soddisfazione dei lavoratori.

- Facilitano la trasformazione digitale in sicurezza, permettendo alle aziende di adottare nuove tecnologie cloud, mobili e IoT senza compromettere la sicurezza. Questo stimola l’innovazione, la competitività e la crescita.

- Migliorano la continuità aziendale complessiva, garantendo che i dati e i sistemi siano sempre disponibili e accessibili anche in caso di disastri naturali o attacchi informatici. Questo aumenta la resilienza, la reputazione e la fiducia dei clienti.

- Semplificano l’UX, offrendo agli utenti un accesso rapido e sicuro ai dati e ai sistemi senza dover ricordare molteplici password o usare diversi strumenti. Questo migliora l’usabilità, la convenienza e la lealtà degli utenti.

- Promuovono una cultura organizzativa basata sulla responsabilizzazione e sulla fiducia, incoraggiando i dipendenti a seguire le policy di sicurezza e a proteggere i dati e i sistemi aziendali. Questo rafforza il senso di appartenenza, il coinvolgimento e il benessere dei dipendenti.

Consigli per i CISO: come convincere i vertici aziendali

Per implementare con successo l’approccio Zero Trust nelle proprie aziende, i CISO devono comunicare efficacemente i suoi numerosi vantaggi ai vertici aziendali e coinvolgere i responsabili di tutti i reparti (non solo quelli tecnologici) nel processo di cambiamento organizzativo.

Inoltre, i CISO devono individuare i migliori strumenti di finanziamento per le loro iniziative informatiche, sfruttando le opportunità offerte dai programmi di semplificazione della rete o dalle piattaforme strategiche già esistenti. In questo modo, le iniziative di questo tipo possono contribuire a creare valore aziendale e a raggiungere gli obiettivi di gestione dei costi, di aumento dell’efficienza e di integrazione delle soluzioni tecnologiche.

L’approccio Zero Trust non è una moda passeggera ma una necessità per le aziende moderne che vogliono affrontare le sfide della trasformazione digitale in modo sicuro ed efficace.

Per convincere il consiglio di amministrazione a investire in questa strategia, è necessario presentarla in modo chiaro e convincente, focalizzandosi sui due aspetti chiave: l’impatto economico e la governance. Andiamo a valutare nello specifico questi due aspetti.

L’impatto economico di un approccio Zero Trust: il ROI

Uno dei principali ostacoli che i team informatici devono affrontare quando propongono soluzioni di sicurezza innovative è la difficoltà di dimostrare il ritorno sull’investimento (ROI). Spesso, infatti, i benefici della sicurezza informatica sono intangibili o difficili da quantificare. Per superare questo ostacolo, è importante evidenziare come l’approccio Zero Trust possa generare risparmi e vantaggi competitivi per l’azienda. In particolare, si possono sottolineare due aspetti:

- L’attrazione e la ritenzione dei talenti: con un approccio Zero Trust, il team informatico può concentrarsi su attività ad alto valore aggiunto, come l’ottimizzazione delle policy di sicurezza, invece che su attività routinarie e ripetitive, come la gestione delle patch. Questo rende il lavoro più stimolante e gratificante, aumentando la motivazione e la soddisfazione dei dipendenti. Inoltre, il team informatico può ampliare il proprio bacino di reclutamento, poiché non è vincolato da limitazioni geografiche o da requisiti di accesso fisico alla rete aziendale.

- La resilienza: con un approccio Zero Trust, l’azienda può adattarsi rapidamente alle esigenze del mercato e ai cambiamenti tecnologici, senza compromettere la sicurezza delle proprie risorse. Infatti, l’architettura Zero Trust consente di integrare facilmente nuovi dispositivi, applicazioni e servizi cloud nella rete aziendale, applicando controlli granulari e dinamici. Inoltre, l’approccio Zero Trust riduce il rischio di subire violazioni informatiche o perdite di dati, poiché limita la superficie di attacco e il potenziale impatto di un incidente.

Per rendere più concreto l’impatto economico dell’approccio Zero Trust, è utile fornire al consiglio di amministrazione dei dati quantitativi o qualitativi che supportino le proprie affermazioni. Ad esempio, si possono mostrare dei casi studio di altre aziende che hanno adottato questa strategia e che hanno ottenuto dei risultati positivi in termini di riduzione dei costi operativi, aumento della produttività, miglioramento della reputazione o fidelizzazione dei clienti.

La governance

Il consiglio di amministrazione ha il compito di garantire che l’azienda operi nel rispetto della propria tolleranza e propensione al rischio e che disponga dei controlli adeguati per farlo in modo sostenibile. Per questo motivo, è importante dimostrare al CDA come l’approccio Zero Trust contribuisca a migliorare la gestione del rischio informatico e a soddisfare i requisiti normativi e di conformità. A tal fine, si possono utilizzare due strumenti:

- La formazione: si tratta di educare il consiglio di amministrazione sul significato e sui benefici dell’approccio Zero Trust, utilizzando un linguaggio semplice e comprensibile anche a chi non ha una formazione tecnica. Si possono usare degli esempi pratici tratti da violazioni informatiche reali per mostrare come l’architettura e i controlli delle soluzioni Zero Trust possano prevenire o mitigare tali incidenti. Si può anche illustrare il panorama delle minacce attuali e future in termini aziendali, evidenziando come l’approccio Zero Trust possa creare un clima di fiducia tra i clienti, i partner e gli stakeholder.

- I parametri: si tratta di definire e monitorare delle metriche chiave per valutare l’efficacia e l’efficienza dell’approccio Zero Trust. Queste metriche possono riguardare diversi aspetti, come la maturità informatica dell’azienda, il livello di conformità ai regolamenti vigenti, il grado di copertura dei controlli implementati o il tempo medio di rilevamento e risposta agli incidenti. Queste metriche devono essere allineate agli obiettivi strategici dell’azienda e alla sua propensione al rischio.

- Roveda, Federico (Autore)

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

🥷 La situazione della cyberwarfare in Italia e nel mondo

🏢 Aruba consolida la sua presenza sul territorio con un nuovo data center a Roma

🧠 Intelligenza artificiale e non: generare un valore, ma per tutti

👗 La moda sostenibile cresce verso un'industria più responsabile ed etica

🎧 Ma lo sai che abbiamo un sacco di newsletter?

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸 E trovi un po' di offerte interessanti su Telegram!