Dato che la maggior parte delle aziende moderne è ibrida, non sorprende che lo siano anche gli attacchi le coinvolgono: questo significa che le imprese devono contendere con un numero crescente di minacce sempre più complesse, difficili da individuare a bloccare. Gli attacchi ibridi posseggono caratteristiche che li distinguono dalle altre minacce, ed è bene conoscerle per proteggersi al meglio. Ce ne parla Massimiliano Galvagna, country manager di Vectra AI per l’Italia.

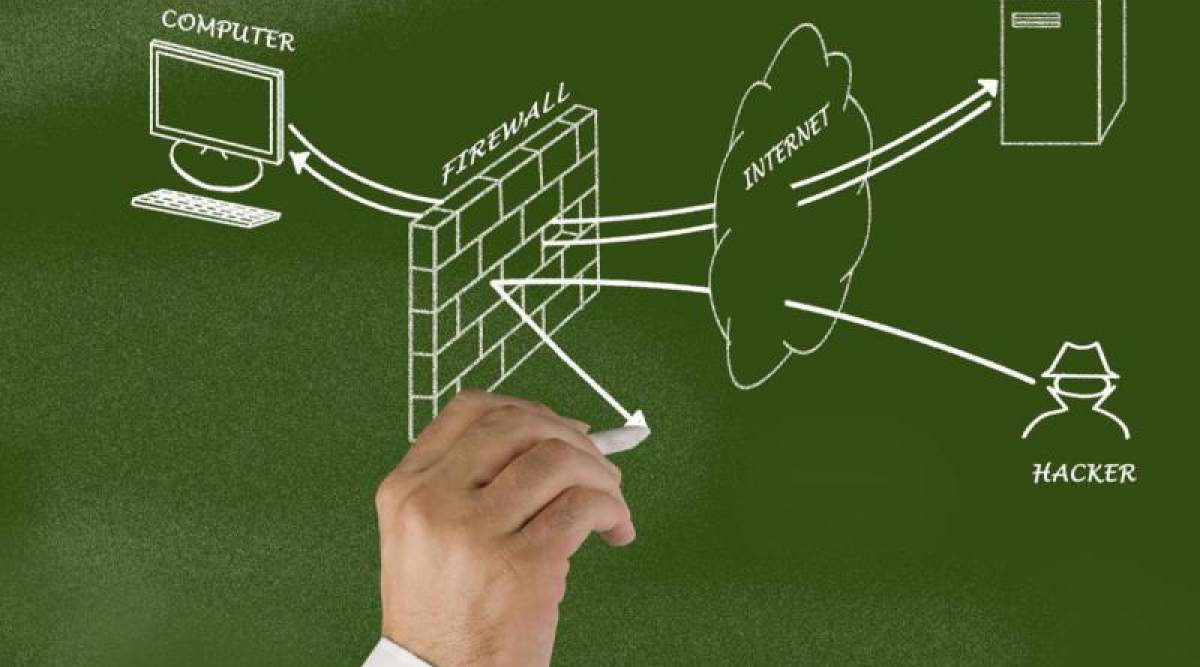

Gli attacchi ibridi eludono gli strumenti di protezione tradizionali, infiltrandosi nelle numerose aperture che si possono trovare negli ambienti ibridi. Come ogni minaccia, per potersi proteggere al meglio bisogna conoscerla: ecco le cinque caratteristiche degli attacchi ibridi che ogni Security Operations Center (SOC) dovrebbe conoscere.

Sono difficili da individuare

Gli attacchi ibridi sono estremamente difficili da individuare, in quanto impiegano tattiche di elusione avanzate, come la cifratura e l’offuscamento. Come se non bastasse, gli avvisi generati dagli strumenti di rilevamento delle minacce spesso sono troppi e impossibili da gestire per un SOC magari esiguo. Nell’ultimo rapporto di Vectra AI, “State of Threat Detection“, ben il 97% degli analisti intervistati ha affermato di temere di ignorare un attacco rilevante proprio per questo motivo. Non solo: i team SOC ricevono oltre 4.480 avvisi al giorno e oltre due terzi (67%) di essi vengono ignorati a causa dell’immensa mole di messaggi ricevuti.

Coinvolgono più superfici e più sistemi

Un ambiente ibrido è composto, per definizione, da molti servizi che interagiscono tra loro. Questo permette agli attacchi di ricoprire più piattaforme contemporaneamente, aumentandone la pericolosità. Se un attaccante viene fermato da un sistema di rilevamento e risposta, potrebbe comunque trovare una strada alternativa attaccando un’altra componente dell’infrastruttura, bypassando i sistemi di sicurezza. La chiave per bloccare la compromissione risiede nella velocità con cui si sarà in grado di individuarla quando è già avvenuta.

Sono basati sulle identità

Questo tipo di attacco è spesso reso possibile da password o credenziali rubate. E dato che le infrastrutture ibride pullulano di identità digitali, è difficile tenerle tutte sotto controllo, il che aumenta l’incidenza di attacchi basati su entità. Infatti, non sorprende che il Threat Horizons Report 2023 di Google Cloud abbia rilevato che “i problemi relativi alle credenziali continuano a essere una sfida centrale, rappresentando oltre il 60% dei fattori di compromissione“. Ancora una volta, l’efficacia dell’intervento per arrestare l’attacco dipenderà dalla rapidità con cui la violazione dell’identità verrà rilevata e le sarà data priorità.

Naviga in sicurezza – Ottieni da questo link il 63% di Sconto con NordVPN

Si nascondono per danneggiare a lungo termine

Non tutte le minacce sono volte alla distruzione dei sistemi aziendali. Alcune sono più scaltre, nascondendosi nella vasta giungla di servizi, processi e strumenti che sono le infrastrutture ibride, applicando tecniche chiamate LOL (Living Off the Land), ossia utilizzando strumenti e funzionalità legittimi già presenti nell’ambiente della vittima. Una volta instauratesi, come un parassita, possono iniziare a esfiltrare dati sensibili e minare la stabilità dei sistemi dall’interno.

Possono essere fermati, ma solo al loro inizio

La buona notizia è che gli attacchi ibridi possono essere fermati. La cattiva è che possono essere fermati solo al loro inizio, e spesso gli strumenti di sicurezza non permettono ai SOC di individuarli abbastanza velocemente. Infatti, il 71% degli analisti SOC dichiara che la propria organizzazione potrebbe essere stata compromessa pur non sapendolo. Di vitale importanza è quindi disporre di uno strumento in grado di dare una priorità agli avvisi, per permettere di sapere come, quando e dove sta accadendo qualcosa che richiede attenzione, e poter agire di conseguenza.

Per maggiori informazioni sugli strumenti di sicurezza, vi invitiamo a consultare il sito web di Vectra AI.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

💾 Synology Solution Day: il futuro dell'archiviazione secondo Synology

💡L'AI per chi fa business: tutte le novità di SAP Now 2024

🍎 Più personalizzazione per le aziende; ecco le novità di Apple Business Connect

👱♀️Come l’intelligenza artificiale sta trasformando il settore HR; il caso F2A

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!