L’Identity Access Management (IAM) è una componente fondamentale nella strategia per adottare l’approccio passwordless in un’azienda. Questo concetto, reso chiaro da Massimo Carlotti, Sales Engineering Manager Italy di CyberArk, sottolinea l’importanza di una gestione avanzata delle identità. Questo, per supportare l’eliminazione delle password e migliorare la sicurezza informatica. Prendendo spunto dalle parole di Carlotti, esploreremo come le soluzioni IAM possono essere implementate per abilitare l’autenticazione senza password e proteggere le risorse aziendali.

IAM a supporto di una nuova strategia passwordless

Il primo punto da considerare è lo Zero Sign-On (ZSO), un pilastro fondamentale delle soluzioni passwordless. ZSO si basa su robusti standard crittografici, come i certificati, e combina le identità degli utenti con informazioni contestuali per consentire l’accesso senza problemi alle applicazioni e ai servizi assegnati. Integrando ZSO con ulteriori fattori di autenticazione senza password, come la Web Authentication (WebAuthN) FIDO2, le aziende possono garantire un equilibrio ottimale tra sicurezza e usabilità. FIDO2 è un sistema di autenticazione che consente agli utenti di sfruttare dispositivi comuni per autenticarsi facilmente. Questo innovativo sistema può essere implementato facilmente dagli sviluppatori integrando un’ API basata sul Web. Un ulteriore punto a favore di questo mezzo di autenticazione è l’utilizzo di passkey a prova di phishing. Questo porta ad avere un minor numero di vettori d’attacco, rendendo molto più sicura l’autenticazione.

Scorpi la super offerta NordVPN – 67% di sconto

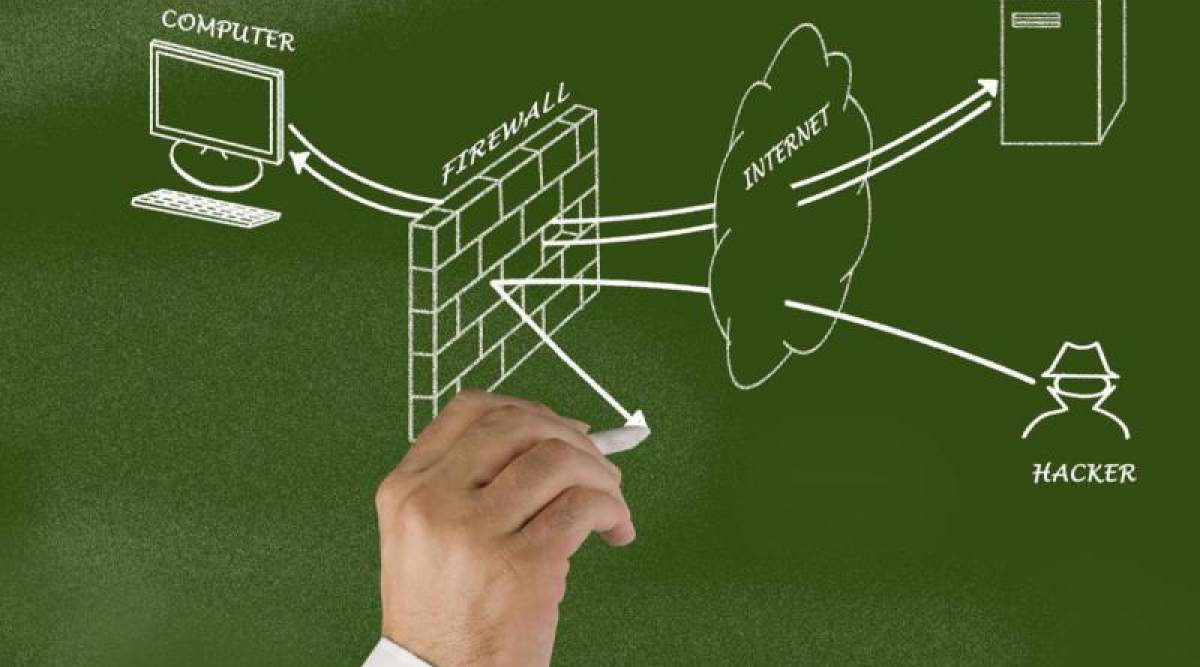

Inoltre, l’autenticazione degli endpoint senza password è cruciale in un ambiente multi-device. Questa pratica non solo migliora l’esperienza dell’utente, ma aumenta anche la sicurezza complessiva, proteggendo le risorse interne dall’accesso non autorizzato. Allo stesso modo, l’accesso VPN sicuro per utenti remoti e ibridi richiede l’implementazione di tecniche di autenticazione avanzate, come l’MFA adattativa, per garantire un’esperienza di login priva di attrito ma altamente sicura.

Sostituzione self-service dell’autenticazione passwordless

Un altro aspetto chiave è la sostituzione self-service dell’autenticatore senza l’utilizzo di password, che consente agli utenti di gestire in modo autonomo i propri metodi di autenticazione. Questa funzionalità non solo migliora la flessibilità, ma garantisce anche un elevato livello di sicurezza, consentendo agli utenti di sostituire gli autenticatori persi o compromessi in modo sicuro e efficiente.

Quando si pianifica il passaggio al passwordless, è importante considerare attentamente i casi d’uso più adatti e identificare gli utenti più a rischio all’interno dell’organizzazione. Inoltre, la scelta dei giusti fattori di autenticazione senza password è cruciale per garantire un livello adeguato di sicurezza ed ergonomia. Un approccio graduale e ben pianificato è essenziale per minimizzare gli impatti sull’attività aziendale e per mitigare eventuali rischi aggiuntivi.

Infine, il supporto dei vertici aziendali e la collaborazione con fornitori affidabili sono fondamentali per il successo dell’iniziativa passwordless. È essenziale seguire una strategia disciplinata, investire nella formazione continua e adottare un approccio agile per adattarsi alle esigenze mutevoli del panorama della sicurezza informatica.

In conclusione, implementare soluzioni IAM avanzate è essenziale per supportare la transizione verso un’azienda senza password. Secondo CyberArk, possiamo capire come una gestione efficace delle identità sia fondamentale per migliorare la sicurezza informatica e garantire un’esperienza utente ottimale.

- Compatibilità Bluetooth mobile: si collega a vari dispositivi iPhone o Android utilizzando l'avanzata tecnologia Bluetooth Low Energy. Inoltre, NFC con dispositivi iOS e Android. Protezione per prevenire hacking, furti, truffe, phishing, ecc.

- No More Passwords - Rivoluzionare il futuro della sicurezza online e della protezione degli account grazie alla tecnologia di protocollo FIDO2 e ai più grandi processi di autenticazione interoperabili basati su standard del mondo. Ora attende un mondo senza password senza sforzo. **Nota: FIDO2 non supporta l'accesso Mac.

- Mantenere l'account online sicuro - Tutte le nostre chiavi FIDO2 sono retrocompatibili con i protocolli U2F e coincidono con l'ultimo browser Chrome e altri sistemi operativi popolari tra cui: Windows, macOS e persino Linux. U2F è supportato e protetto su tutti i siti web che seguono i protocolli U2F. Nota: solo gli utenti aziendali che utilizzano Azure Active Directory possono accedere a Windows Hello tramite Thetis FIDO2 BLE Security Key.

- Autenticazione multi-step - Progettato con la tecnologia avanzata HOTP (One Time Password) che offre un processo di autenticazione multi-fattore intricato e personalizzato.

- Design elegante e durevole: una cornice nera elegante e sottile con una copertura in lega di alluminio rotante a 360 che protegge il connettore USB durante il non utilizzo. La lega resistente, affidabile e robusta protegge la chiave Thetis da uso quotidiano, cadute accidentali e piccoli graffi.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

📈 SAP NOW 2024 l'intelligenza artificiale per il business conquista Milano💸 Come calcolare il ritorno sugli investimenti nell’Intelligenza Artificiale

👨⚖️ Direttiva NIS2 e cybersecurity nelle PMI italiane obblighi e opportunità

🔫 Metà degli attacchi informatici in Italia prende di mira le supply chain

📰 Ma lo sai che abbiamo un sacco di newsletter?

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!