Le password sono le chiavi che proteggono le nostre identità, i nostri fondi e i nostri dati online, e vengono utilizzate fin dagli albori dei computer. Ma questo approccio “tradizionale” è ancora l’opzione migliore per garantire la sicurezza in questo periodo di insidie sempre più sofisticate? In occasione del World Password Day, che cade oggi 2 maggio, Carla Roncato, Vice President Identity di WatchGuard Technologies, ci condivide alcune riflessioni e strategie per proteggere al meglio i nostri dati, offrendoci un’alternativa alle password: le passkey.

Passkey: il futuro dell’autenticazione

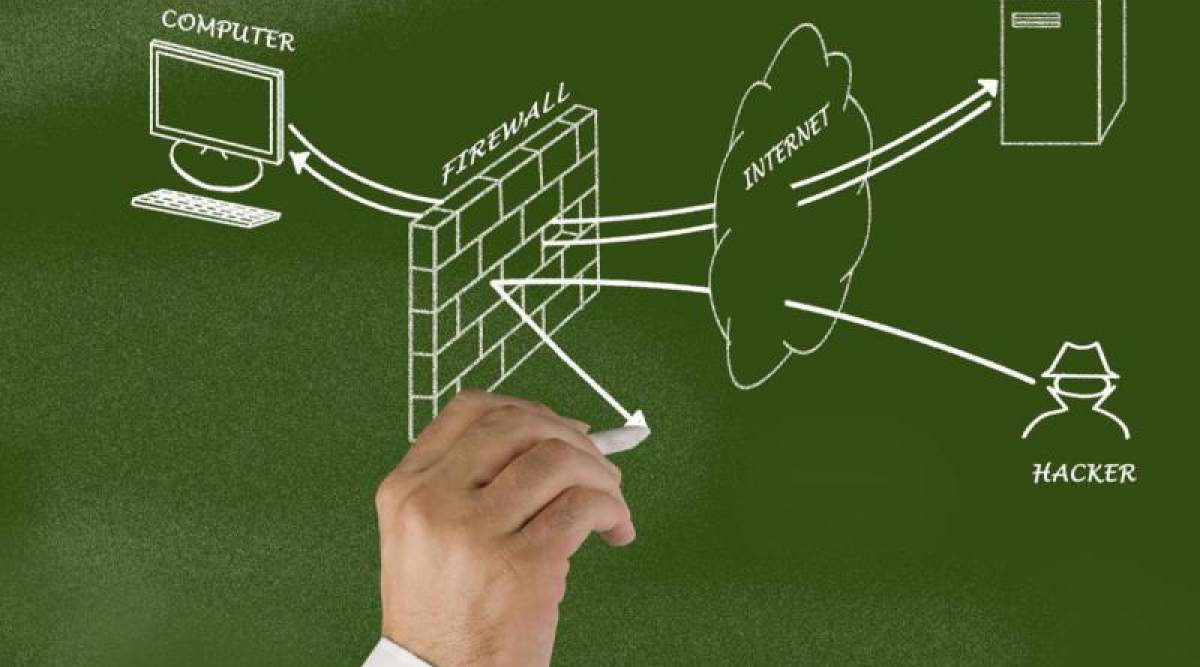

Le passkey, utilizzate al posto delle password, rappresentano un cambiamento significativo nel settore della sicurezza dell’identità. Le passkey offrono un’alternativa alla tradizionale autenticazione tramite nome utente o email e password, e sono considerate più sicure e agevoli da utilizzare.

Questo approccio di autenticazione moderno utilizza dati biometrici o un PIN per effettuare l’accesso ai dispositivi, e non consente, per design, nè la condivisione dei dati con i siti web nè la registrazione dei dati dell’utente per gli accessi futuri. L’utilizzo delle passkey permette quindi di implementare strategie Zero Trust, in quanto rappresentano una forma di autenticazione “non basata sulla conoscenza”, che elimina i rischi intrinseci alle credenziali tradizionali.

Impostare una passkey è semplice; ecco i passaggi da eseguire.

- Accedere all’account Google all’indirizzo myaccount.google.com, utilizzando il browser Chrome.

- Sul lato sinistro della finestra, cliccare su Sicurezza.

- Nella sezione “Come accedi a Google“, cliccare su “Passkey e token di sicurezza”.

- Cliccare sul pulsante “Crea una chiave di accesso“.

- Seguire le istruzioni per verificare la propria identità e cliccare “Salva la tua passkey”.

- Impostare l’opzione per ignorare le password quando possibile nelle impostazioni di sicurezza.

- Testare la chiave di accesso disconnettendosi e accedendo nuovamente.

Le passkey possono essere utilizzate su molti dispositivi, tra i quali computer con sistema operativo Windows 10 o 11, macOS Ventura+ o ChromeOS 120; dispositivi mobili con almeno iOS 16 o Android 9; browser moderni come Chrome v123.0 o Edge v123.0; e chiavi di sicurezza hardware che supportino il protocollo FIDO2.

Ricordiamo che qualsiasi utilizzo di biometria e dati biometrici per l’impronta digitale o il riconoscimento facciale rimane sul dispositivo dell’utente: Google o con qualsiasi sito web che accetti passkey non hanno accesso a questi dati.

Utilizzare le password in modo sicuro: le pratiche di “igiene informatica” da adottare

In mancanza di supporto per le passkey, le password rimangono comunque un valido sistema di autenticazione, basta tenere a mente alcune buone pratiche di igiene informatica.

Il primo accorgimento per aumentare la sicurezza delle password è quello di eliminare le password deboli, riutilizzate o vecchie. Consigliamo di utilizzare password , composte da più di 16 caratteri casuali o passphrase (frasi) univoche per ogni accesso. È possibile creare password sicure tramite generatori di password online come LastPass, e memorizzarle in un gestore di password sicuro come, ad esempio, KeePass.

Creare password robuste è estremamente importante per proteggere la sicurezza dei propri account, in quanto i criminali informatici possono facilmente forzare, tramite specifici programmi e GPU di ultima generazione, password più corte di 8 caratteri o password comuni anche più lunghe. Cambiare spesso le password è anch’essa una buona pratica di igiene, in quanto, in seguito a data breach, alcuni database di password vengono esposti e venduti sul dark web al migliore offerente. Per questo stesso motivo, inoltre, sconsigliamo di riutilizzare password su più siti, sistemi o piattaforme differenti. Se siete curiosi di sapere se uno dei vostri account può aver subito un data breach, vi invitiamo a consultare il sito web Have I Been Pwned.

Consigliamo, infine, di attivare l’autenticazione a più fattori (MFA), per garantire una maggiore protezione degli account. Il MFA funge da controllo secondario, impedendo l’accesso diretto con la sola password.

- Scott, Nathan (Autore)

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

📈 SAP NOW 2024 l'intelligenza artificiale per il business conquista Milano💸 Come calcolare il ritorno sugli investimenti nell’Intelligenza Artificiale

👨⚖️ Direttiva NIS2 e cybersecurity nelle PMI italiane obblighi e opportunità

🔫 Metà degli attacchi informatici in Italia prende di mira le supply chain

📰 Ma lo sai che abbiamo un sacco di newsletter?

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!