Ivan Gento Pariente di Synology ci presenta alcune best practice che le aziende dovrebbero adottare per ridurre l’impatto degli attacchi ransomware, a partire dalla corretta gestione dei backup.

Negli ultimi anni si è registrato un aumento di attacchi ransomware, che si sono evoluti fino a diventare un modello di business, con disastrose conseguenze per molte aziende. Nel 2022, stando al SonicWall Cyber Threat Report, gli attacchi ransomware segnalati durante l’anno a livello globale erano stati 6,233 miliardi, che equivalgono a una media di 19 attacchi al secondo. È quindi estremamente importante e urgente correre ai ripari, rafforzando le difese della propria organizzazione per tentare di ridurre al minimo l’impatto di un attacco e favorire la ripartenza delle attività nel più breve tempo possibile.

Data la sofisticatezza degli attacchi ransomware, nessuna organizzazione può prevenirli completamente. Le aziende dovrebbero quindi dare importanza al ripristino dei dati. Infatti, avere dei backup recenti, sicuri e verificati a portata di mano in caso di incidente aumenta le probabilità di successo del ripristino, riducendo i tempi di inattività e il rischio di perdita dei dati.

Recuperare dati cifrati da un attacco ransomware è pressochè impossibile. Tuttavia è possibile adottare delle best practice per semplificare il processo di ripristino dei dati memorizzati nei backup, ed evitare che questi vengano cifrati a loro volta.

Coprire tutte le piattaforme

Oggigiorno, gli strumenti utilizzati dalle aziende per lo sviluppo e la produzione si estendono su più piattaforme, e trascurare alcuni carichi di lavoro può impedire il recupero dei dati in caso di attacco ransomware. Sarebbe opportuno quindi includere tutti i dati di tutte le piattaforme in un meccanismo di backup completo.

Naviga con NordVPN – Scopri la super offerta NordVPN – 65% di sconto

Effettuare backup efficienti e veloci

La quantità di dati circolanti all’interno dell’infrastruttura aziendale è destinata ad aumentare. Per questo motivo, le aziende hanno bisogno di un modo non solo per effettuare backup in maniera efficiente, ma anche per recuperare i dati velocemente, per ridurre l’intervallo di tempo del Recovery Point Objective (RPO).

Testare la qualità dei dati…

I ransomware moderni sono progettati per attivare il loro payload dopo un periodo che varia dai 30 ai 90 giorni. Dunque, i dati di backup devono essere conservati in modo efficace e sicuro per far fronte a qualsiasi imprevisto, garantendo copie ripristinabili per mantenere la continuità delle operazioni aziendali.

… e la loro ripristinabilità

È anche importante non “dimenticare” i backup una volta effettuati: dato che le aziende non possono sapere quando saranno vittime di attacchi ransomware, è necessario condurre test ed esercitazioni continue sulla effettiva ripristinabilità dei dati di backup.

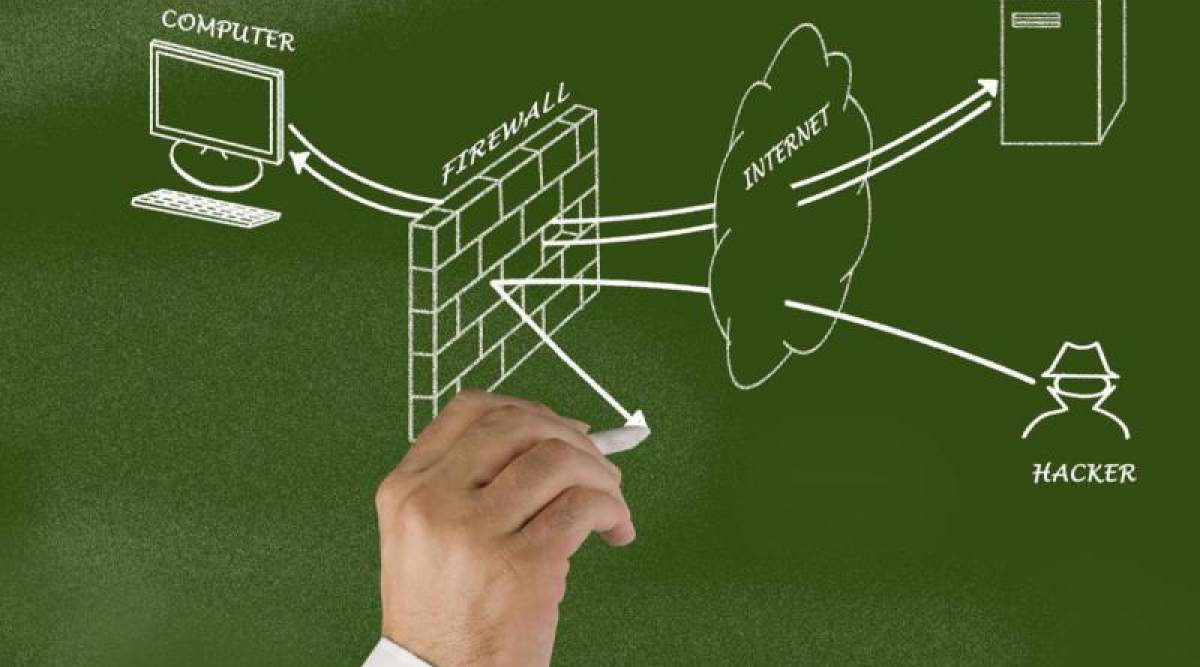

Mettere al sicuro i backup

Gli sviluppatori di ransomware sanno che le aziende effettuano backup dei loro dati, quindi implementano nel loro malware funzionalità per comprometterli. Quindi, i backup devono essere caratterizzati da sicurezza elevata, essere a prova di manomissione e l’infrastruttura IT deve avere la capacità di isolare il ransomware direttamente nella rete o negli ambienti fisici.

Garantire un ripristino veloce e resiliente

Quando le organizzazioni vengono colpite da attacchi ransomware, l’obiettivo principale è garantire la continuità delle operazioni. Il processo di disaster recovery è composto di due elementi critici, il tempo e la flessibilità. Un ripristino dei dati rapido permette di ridurre il tempo di inattività e quindi ridurre le perdite. Inoltre, poiché il ransomware spesso prende di mira una singola piattaforma, i backup devono avere funzionalità di ripristino cross-platform e cross-hypervisor.

Implementare una gestione centralizzata

La complessità degli ambienti IT aziendali è in aumento, e con l’aumento della complessità aumentano anche gli errori commessi. I backup dovrebbero essere quindi gestiti da un sistema centralizzato che possa offrire una visibilità completa dei dati.

- Used Book in Good Condition

- Preston, W Curtis (Autore)

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

📈 SAP NOW 2024 l'intelligenza artificiale per il business conquista Milano💸 Come calcolare il ritorno sugli investimenti nell’Intelligenza Artificiale

👨⚖️ Direttiva NIS2 e cybersecurity nelle PMI italiane obblighi e opportunità

🔫 Metà degli attacchi informatici in Italia prende di mira le supply chain

📰 Ma lo sai che abbiamo un sacco di newsletter?

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!