Una delle più pericolose e persistenti minacce che si aggira tra le reti e i sistemi aziendali è sicuramente il ransomware. Questo tipo di malware, in grado di bloccare l’accesso a sistemi o dati fino al pagamento di un riscatto, ha registrato negli ultimi anni una crescita esponenziale, che ha riguardato anche l’Italia. In questo articolo, Luca Maiocchi, Country Manager di Proofpoint Italia, ci espone strategie di prevenzione e risposta per far fronte a questa minaccia sempre più sofisticata.

Il ransomware è un fenomeno diffuso, e non dà cenni di miglioramento. Infatti, ben il 71% delle aziende italiane ha subito un attacco ransomware nell’ultimo anno, segnando un aumento del 61% rispetto all’anno precedente. La situazione si fa ancora più nera se consideriamo che il 66% dei professionisti IT italiani ha dichiarato che la propria impresa ha subito più infezioni ransomware differenti.

Non solo prevenzione, ma anche piani di risposta

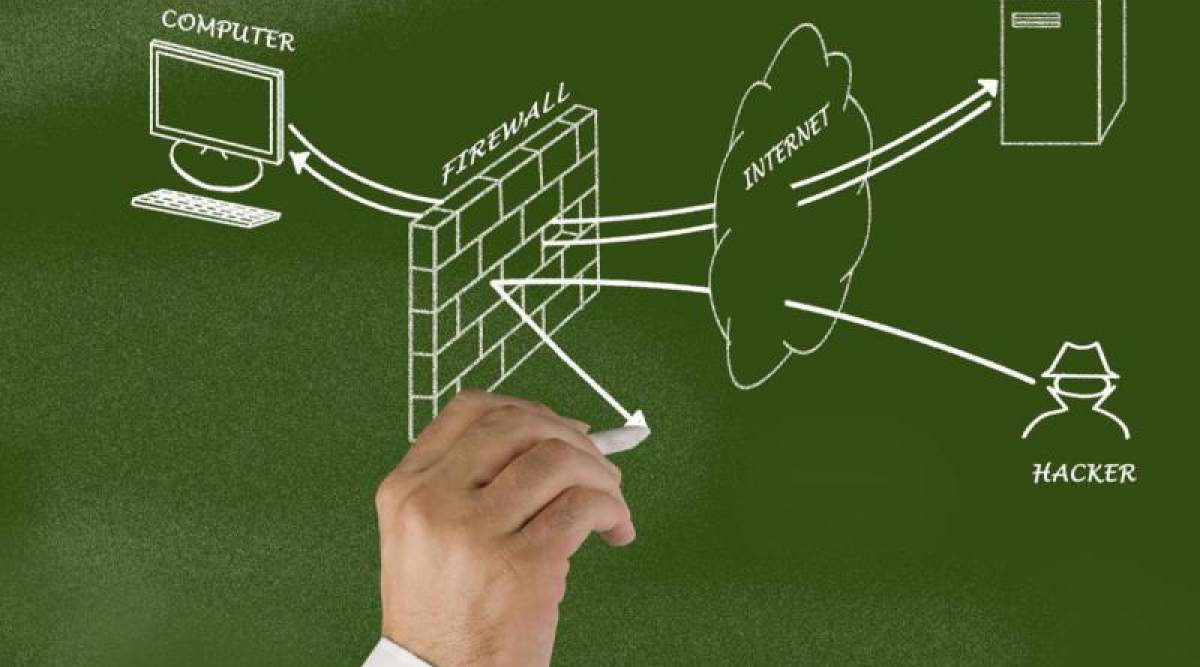

Prevenire è meglio che curare, anche per quanto riguarda il ransomware. Uno dei metodi di prevenzione più efficaci è quello di mantenere aggiornati tutti i sistemi operativi e i software (tutti, anche quelli meno importanti!) con le ultime patch, soprattutto quelle atte a correggere falle di sicurezza e vulnerabilità critiche. Di vitale importanza anche l’investimento in solide soluzioni per proteggere la posta elettronica e gli account cloud, accompagnate da regolari backup archiviati in una rete separata. Per ultima, ma non meno importante, la formazione degli utenti, i quali devono essere informati e formati sul come riconoscere e segnalare tali minacce e sulle azioni da intraprendere in caso di attacco.

Tuttavia, per quanto ci si possa impegnare nella prevenzione, gli attacchi sono inevitabili: nessun sistema può essere completamente immune al ransomware. È quindi estremamente importante avere pronto un piano di risposta.

Non appena viene individuato un attacco ransomware, i dipendenti e i team addetti devono immediatamente disconnettere i propri dispositivi dalla rete, per evitare che la minaccia si propaghi ad altri dispositivi, causando ulteriori danni. Nel caso l’attacco raggiunga un server, è necessario isolarlo il prima possibile e controllare che non vi siano altri sistemi infetti. Si sconsiglia vivamente l’utilizzo di strumenti gratuiti per decifrare i dati intaccati dal ransomware, in quanto potrebbero essere obsoleti e non funzionare correttamente. Quando la situazione viene stabilizzata, infine, si potrà procedere con il ripristino dei sistemi a partire dalle copie di backup disponibili.

Pagare o no il riscatto?

Tutti i nostri dati sono ora cifrati, e l’unico modo per recuperarli pare essere pagare i criminali informatici che hanno creato il ransomware… Questo è il principale dilemma associato agli attacchi ransomware: pagare o meno il riscatto.

Tra le aziende italiane colpite dal ransomware, il 23% ha accettato di pagare i criminali informatici, dato in calo rispetto al 27% dell’anno precedente, ma solo il 25% di loro ha riacquistato l’accesso ai propri dati dopo un singolo pagamento.

Come comportarsi quindi in questa situazione? Non esiste una sola risposta, in quanto dipende da diversi fattori, come il tempo e le risorse necessarie, le responsabilità legali e le possibili conseguenze. Nonostante sia difficile formulare una raccomandazione universale, organismi importanti come l’FBI o l’Interpol sconsigliano fortemente ogni forma di pagamento. Infatti, non sempre i criminali rispondono rilasciando i dati cifrati, e, in ogni caso, pagare il riscatto significa alimentare gli schemi dei gruppi criminali.

L’importanza di apprendere lezioni per il futuro

Una volta superata la crisi iniziale, è buona prassi valutare se le minacce sono ancora presenti nell’infrastruttura e indagare dove procedure e strumenti di sicurezza hanno fallito. Bisogna prendere la situazione con filosofia, rivedendo il livello di preparazione alle minacce e imparando dall’esperienza vissuta per rafforzare le difese tecnologiche.

Purtroppo, è un triste fatto che il ransomware continuerà a esistere finché i criminali informatici troveranno il modo di trarne profitto, ma possiamo almeno minimizzarne l’impatto con una strategia di sicurezza incentrata sulla formazione delle persone e sulla resilienza dell’infrastruttura.

Per maggiori informazioni, vi invitiamo a consultare il sito web di Proofpoint.

- Grimes, Roger A. (Autore)

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

📈 SAP NOW 2024 l'intelligenza artificiale per il business conquista Milano💸 Come calcolare il ritorno sugli investimenti nell’Intelligenza Artificiale

👨⚖️ Direttiva NIS2 e cybersecurity nelle PMI italiane obblighi e opportunità

🔫 Metà degli attacchi informatici in Italia prende di mira le supply chain

📰 Ma lo sai che abbiamo un sacco di newsletter?

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!