Rick Vanover, Vicepresidente della Strategia di Prodotto di Veeam, ci offre una panoramica sull’evoluzione dell’intelligenza artificiale (AI) e il suo impatto crescente sul ransomware e la cybersecurity.

Nonostante una certa stanchezza nel discutere continuamente di AI, è innegabile che questa tecnologia sia qui per restare, trasformando radicalmente il settore digitale e, con esso, anche il crimine informatico.

AI: un nuovo strumento per cybercriminali…

L’AI, pur essendo un potente catalizzatore per il futuro, ha già un ruolo ben definito nel presente. È diventata uno strumento nelle mani dei cybercriminali, facilitando l’esecuzione di attacchi.

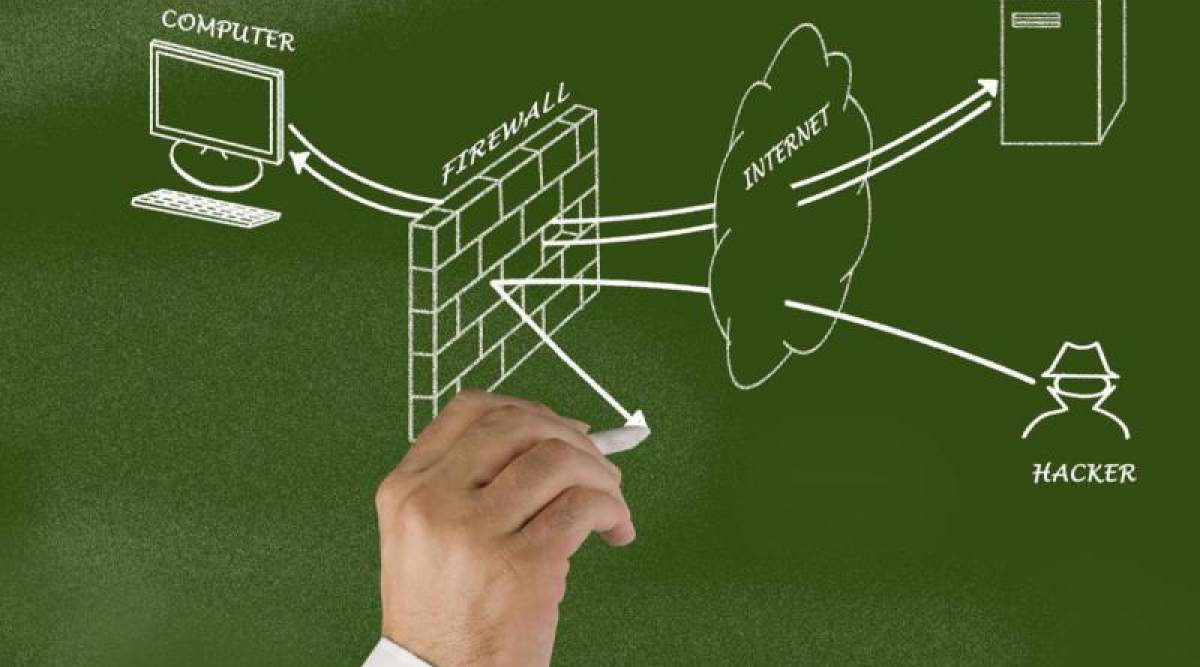

Il National Cyber Security Centre del Regno Unito ha evidenziato come l’Intelligenza Artificiale possa intensificare la minaccia rappresentata dal ransomware, rendendo gli attacchi più semplici ed efficaci. Gli algoritmi AI sono infatti capaci di mappare reti, identificare vulnerabilità e raccogliere dati per attacchi mirati, migliorando tecniche come il phishing e il social engineering.

…ma anche per i difensori

Nonostante l’uso distorto dell’Intelligenza Artificiale da parte dei criminali, i team di cybersecurity non sono da meno nell’adottare questi strumenti avanzati. Con un mercato del ransomware valutato in 14 miliardi di dollari nel 2022, e quello della sicurezza globale in circa 222 miliardi di dollari, l’AI si rivela cruciale anche in difesa.

Utilizzata per l’analisi comportamentale, il rilevamento delle minacce e la scansione delle vulnerabilità, l’AI consente di anticipare e neutralizzare le minacce, potenziando l’efficienza e l’efficacia delle strategie di sicurezza.

L’Intelligenza Artificiale in ottica cybersecurity

Nel contesto attuale, caratterizzato da minacce informatiche sempre più sofisticate, l’adozione di una digital hygiene rigorosa e di un approccio zero trust è imprescindibile. La protezione dei dati si conferma come una priorità assoluta, e la loro duplicazione rappresenta un baluardo contro eventuali attacchi.

In un panorama dove le certezze sono poche, anche il backup emerge come l’ancora di salvezza definitiva. Avere più copie dei dati, di cui una offline e una off-site, non è solo una raccomandazione, ma una necessità vitale. Una strategia di ripristino ben pianificata, che preveda la verifica dell’integrità dei backup e la preparazione di un ambiente di ripristino sempre pronto, è fondamentale per garantire la continuità operativa.

Infine Vanover ribadisce che, contrariamente a quanto si potrebbe pensare, l’intelligenza artificiale non ha rivoluzionato le regole della cybersecurity. I principi base rimangono la chiave per una difesa efficace: le best practice consolidate e una strategia di backup ben strutturata sono la risposta più affidabile in caso di fallimento delle altre misure di sicurezza.

- SUONO RICCO E AVVOLGENTE: goditi un’esperienza audio migliorata con voci più nitide e bassi più profondi per un’esperienza Echo Dot immersiva.

- MUSICA E PODCAST: ascolta musica, audiolibri e podcast da Amazon Music, Audible, Apple Music, Spotify e molto altro, tramite wi-fi o Bluetooth.

- FELICE DI AIUTARTI: chiedi ad Alexa le previsioni del tempo, di impostare dei timer, di rispondere alle tue domande o semplicemente raccontarti barzellette.

- LA TUA CASA INTELLIGENTE, SEMPRE PIÙ SEMPLICE: controlla i dispositivi per Casa Intelligente compatibili con la tua voce o imposta routine per azioni basate sulla temperatura.

- MIGLIORI INSIEME: sincronizza più dispositivi Echo compatibili o associa Fire TV per la massima esperienza visiva.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

📈 SAP NOW 2024 l'intelligenza artificiale per il business conquista Milano💸 Come calcolare il ritorno sugli investimenti nell’Intelligenza Artificiale

👨⚖️ Direttiva NIS2 e cybersecurity nelle PMI italiane obblighi e opportunità

🔫 Metà degli attacchi informatici in Italia prende di mira le supply chain

📰 Ma lo sai che abbiamo un sacco di newsletter?

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!