I codici QR, sempre più diffusi nella vita quotidiana, rappresentano un rischio crescente per la sicurezza digitale, dato il loro utilizzo per condurre attacchi informatici. Stando ad una recente analisi di Cisco Talos, il 60% dei codici QR nei messaggi e-mail è utilizzato per attività di phishing o furto di credenziali.

Gli attacchi informatici tramite codici QR: un pericolo sottovalutato

I criminali informatici sfruttano i codici QR per colpire dispositivi mobili, spesso meno protetti rispetto ai computer aziendali. Questo tipo di attacco utilizza immagini che contengono codici QR per veicolare link a siti dannosi o per sottrarre credenziali tramite richieste di autenticazione.

Come funzionano i codici QR e perché possono essere veicoli di attacchi informatici

I codici QR, acronimo di Quick Response, sono codici bidimensionali che codificano fino a 4.300 caratteri alfanumerici. Usati per semplificare operazioni quotidiane, come visualizzare menu o promozioni, vengono ora sfruttati dai cybercriminali per sofisticate campagne di phishing. L’ampia diffusione ha reso questi strumenti ideali per attacchi subdoli.

Le principali difficoltà nel rilevamento derivano dal fatto che i codici QR sono incorporati in immagini. I sistemi di sicurezza devono decodificare il contenuto del codice e analizzarlo per individuare eventuali rischi. Questo processo non è sempre efficace, soprattutto quando i criminali usano tecniche innovative.

Naviga in sicurezza con Nord VPN, Ottieni da questo link fino al 71% di Sconto

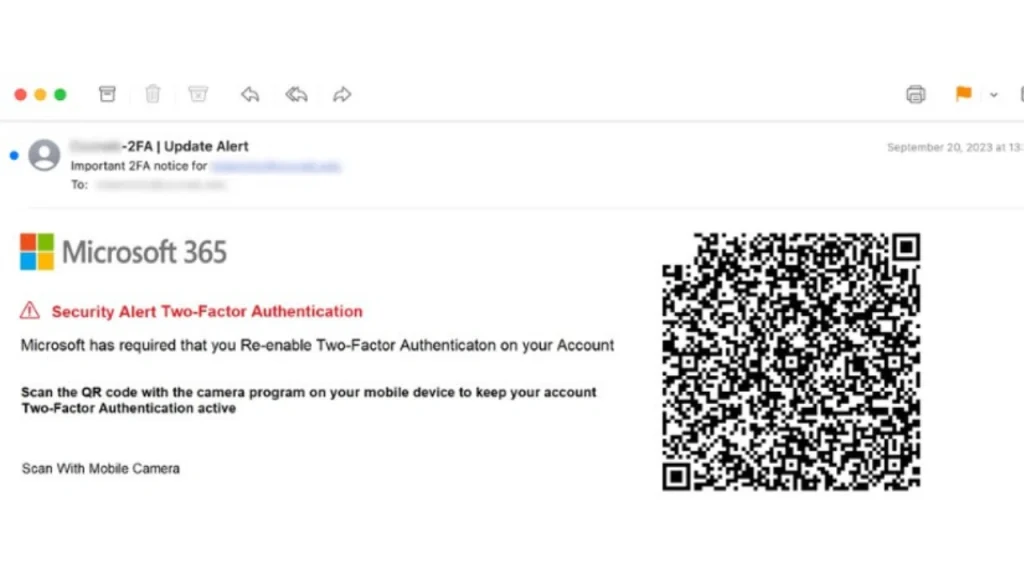

Tecniche avanzate degli hacker: adesivi e codici personalizzati

Gli attacchi diventano sempre più sofisticati. Recentemente, la BBC ha segnalato casi di adesivi fraudolenti con codici QR posizionati su parchimetri, ingannando gli utenti con richieste di pagamento fasulle. Inoltre, sono emersi nuovi codici QR visivamente diversi dai classici, integrati in immagini o con formati alternativi, rendendoli difficili da riconoscere. Un esempio? Guardate l’immagine di seguito.

Come proteggersi dagli attacchi basati sui codici QR

Gli utenti possono adottare diverse strategie per ridurre i rischi. Eccone 3 suggeriteci dagli esperti di Cisco Talos:

- Verifica dei codici QR: Utilizzare decodificatori online per analizzare il contenuto dei codici QR prima di accedervi.

- Strumenti sicuri: Piattaforme come Cisco Secure Malware Analytics permettono di ispezionare i link senza compromettere il dispositivo.

- Bloccare le minacce alla fonte: Soluzioni come Cisco Secure Email Threat Defense filtrano e bloccano e-mail contenenti codici QR dannosi, impedendo che raggiungano gli utenti.

Questi accorgimenti non eliminano completamente il rischio, ma riducono significativamente l’esposizione a possibili attacchi. È bene ricordare che i codici QR, utili e pratici, rappresentano una minaccia crescente nel panorama della cybersecurity. Le tecniche di attacco continuano a evolversi, rendendo fondamentale adottare misure preventive. Una maggiore consapevolezza e strumenti di sicurezza adeguati possono proteggere gli utenti da questi rischi sempre più diffusi.

- ALEXA PUÒ MOSTRARTI MOLTE COSE: Echo Show 5 è dotato di uno schermo da 5,5", per controllare a colpo d’occhio il meteo e le ultime notizie, fare videochiamate, visualizzare le videocamere compatibili, ascoltare musica e programmi in streaming, e molto altro.

- PICCOLE DIMENSIONI, MIGLIORI PRESTAZIONI AUDIO: ascolta la tua musica o i tuoi podcast preferiti, guarda le serie TV che ami e molto altro su Amazon Music, Spotify, Prime Video o altri servizi, ora con bassi ancora più profondi e voci più nitide. Questo dispositivo è dotato di uno schermo da 5,5’’, per guardare a colpo d’occhio serie TV, titoli di canzoni e molto altro.

- LA TUA CASA GESTITA IN TUTTA COMODITÀ: controlla i dispositivi per Casa Intelligente, come lampadine e termostati, anche quando non sei in casa.

- VEDI ANCORA DI PIÙ CON LA VIDEOCAMERA INTEGRATA: controlla come sta la tua famiglia, i tuoi animali domestici e molto altro con la videocamera integrata. Effettua chiamate Drop In quando non sei a casa o monitora la porta d’ingresso dal tuo Echo Show 5, grazie ai videocitofoni compatibili.

- UTILIZZA LE TUE FOTO COME SFONDO: quando il dispositivo non è in uso, grazie ad Amazon Photos le tue foto possono scorrere sullo schermo del dispositivo. I membri Prime possono archiviare illimitate foto nel Cloud.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

🔮 Le previsioni sulla cybersecurity per il 2025; AI al centro della scena

📉 I servizi intelligenti di Huawei per la trasformazione digitale delle aziende

💳 Il nuovo terminale POS di Revolut in Italia

🍽️ TheFork innova la sua piattaforma

📰 Ma lo sai che abbiamo un sacco di newsletter?

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!