Il Q-Day, ovvero il giorno in cui arriverà un computer quantistico in grado di bucare qualsiasi sistema di crittografia a chiave pubblica esistente si avvicina sempre di più. È quindi sempre più necessario imparare a proteggersi da questa possibile grave minaccia.

Più nello specifico, il Q-Day segnerà l’arrivo dei Cryptanalytically Relevant Quantum Computer. Questi computer, che potrebbero diventare una realtà nei prossimi anni, sono in grado di decifrare in pochi minuti i sistemi di crittografia a chiave pubblica, come l’RSA-2048, che oggi sono considerati sicuri. Cisco, in un suo documento, ha spiegato come difendersi da questa grave minaccia futura.

Q-Day sempre più vicino: importante proteggersi

L’immensa potenza dei computer quantistici

I computer quantistici funzionano sfruttando i principi della meccanica quantistica, utilizzando i qubit, particelle subatomiche in grado di esistere simultaneamente negli stati di 0 e 1. A differenza dei computer tradizionali, i computer quantistici possono processare informazioni in parallelo. Ciò aumenta esponenzialmente la loro capacità di calcolo. Questo non solo apre nuove possibilità tecnologiche, ma anche nuove minacce per la sicurezza dei dati.

Al momento, l’RSA-2048 è ancora resistente agli attacchi informatici portati dai computer odierni. Tuttavia, un Cryptanalytically Relevant Quantum Computer sarà in grado di violare facilmente questo tipo di crittografia. Perché la sicurezza dei dati venga preservata, è necessario un ripensamento completo dei sistemi di protezione in vista di una futura computazione quantistica.

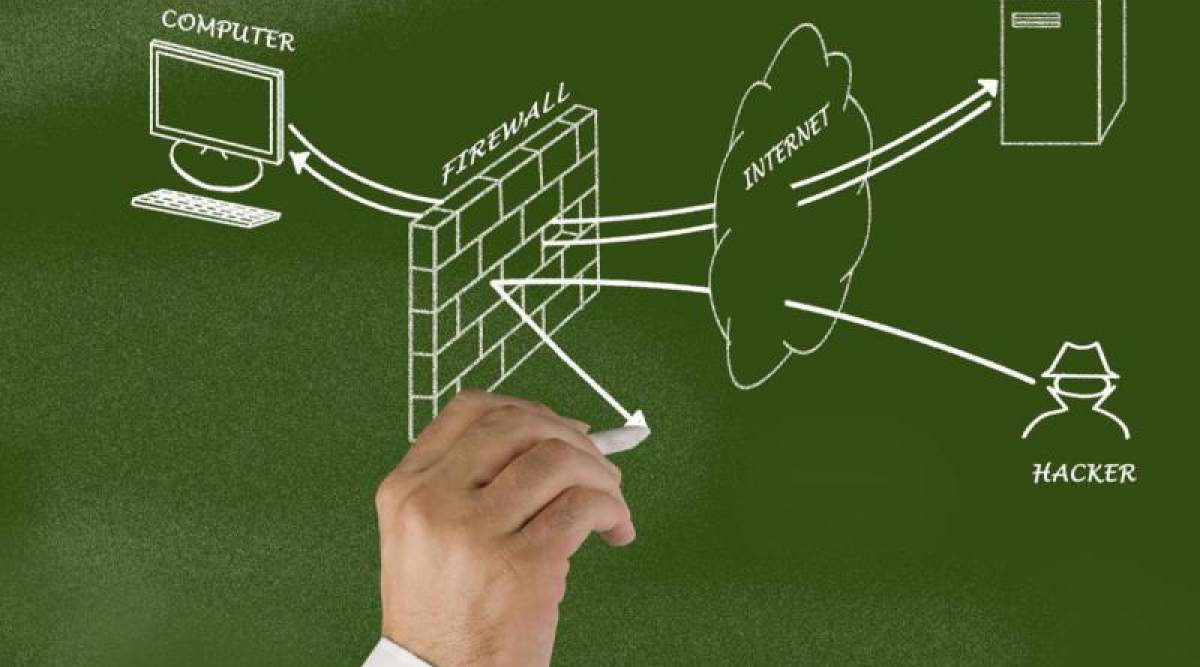

La minaccia “Harvest Now, Decrypt Later”

Un altro rischio significativo legato all’informatica quantistica è il paradigma “Harvest Now, Decrypt Later”. I criminali informatici, sfruttando le vulnerabilità attuali della crittografia, potrebbero ottenere illecitamente dati oggi e conservarli fino al momento in cui avranno accesso ai computer quantistici in grado di decifrarli facilmente. Questo scenario solleva preoccupazioni per la protezione dei dati a lungo termine.

L’idea di raccogliere e conservare dati criptati con l’intento di decifrarli in futuro rappresenta un rischio crescente, soprattutto in un contesto di violazioni massicce dei dati a livello globale. La necessità di una difesa robusta contro questa minaccia è quindi cruciale, e le soluzioni di sicurezza devono evolversi rapidamente per contrastare il potenziale danno che l’Harvest Now, Decrypt Later può causare.

Come i governi decidono di proteggersi dal Q-Day

Il governo degli Stati Uniti ha riconosciuto l’importanza della questione e nel 2022 ha lanciato un ordine esecutivo per sviluppare nuovi standard crittografici resistenti alla computazione quantistica. Il NIST (National Institute of Standards and Technology) ha lavorato a stretto contatto con scienziati e istituzioni internazionali per standardizzare le contromisure necessarie. Ciò è culminato nella pubblicazione di tre algoritmi di crittografia post-quantistica nel 2024. Questi algoritmi, CRYSTALS-Kyber, CRYSTALS-Dilithium, e SPHINCS+, sono progettati per proteggere i dati dalle minacce future dei computer quantistici.

Gli algoritmi selezionati dal NIST si distinguono per la loro capacità di resistere agli attacchi dei computer quantistici, come emerge dall’elaborato di Cisco. CRYSTALS-Kyber, ad esempio, è stato scelto per la crittografia generale, mentre CRYSTALS-Dilithium e SPHINCS+ sono stati selezionati per le firme digitali. Il lavoro di standardizzazione e la definizione di contromisure sono fondamentali, ma ci sono sfide pratiche da affrontare. Entro il 2030, tutte le agenzie governative e le aziende coinvolte nella sicurezza nazionale dovranno implementare crittografia resistente alla computazione quantistica, con un’attenzione particolare già a partire dal 2026.

Le future sfide della crittografia quantistica

Nonostante l’approvazione di nuovi algoritmi, la certificazione Federal Information Processing Standards potrebbe richiedere anni per essere pienamente attuata, un lasso di tempo che rappresenta una minaccia urgente per chi è già vulnerabile all’Harvest Now, Decrypt Later.

Le organizzazioni devono affrontare il dilemma di adattarsi alla crittografia post-quantistica senza perdere tempo prezioso. Gli algoritmi PQC devono essere testati in modo rigoroso, e le implementazioni devono avvenire con attenzione per evitare vulnerabilità a lungo termine.

Renzo Ghizzoni, Country Leader Sales Security di Cisco Italia, ha dichiarato: “La crittografia quantistica rappresenta un campo in continua espansione, destinato a rivoluzionare la sicurezza informatica. Una delle sfide più urgenti dei prossimi anni sarà la protezione dei dati, e affrontarla attraverso questa tecnologia risulterà cruciale. Agendo con tempestività e strategia, le aziende potranno difendersi dalle minacce attuali e future legate all’informatica quantistica.”

Proteggersi oggi e domani

Oggi, le reti sicure basate su protocolli come IPsec, MACsec, e TLS offrono una protezione valida contro le minacce informatiche, ma potrebbero non essere sufficienti. Le organizzazioni devono cominciare a implementare metodi alternativi di distribuzione delle chiavi, come Quantum Key Distribution, o soluzioni Key Management Service compatibili con la crittografia quantistica.

La minaccia quantistica è ancora lontana, ma i tempi di preparazione sono già in corso. Adottare soluzioni crittografiche post-quantistiche oggi, e combinare le tecnologie esistenti con le emergenti, è fondamentale per proteggersi dall’arrivo del Q-Day.

- SUONO RICCO E AVVOLGENTE: goditi un’esperienza audio migliorata con voci più nitide e bassi più profondi per un’esperienza Echo Dot immersiva.

- MUSICA E PODCAST: ascolta musica, audiolibri e podcast da Amazon Music, Audible, Apple Music, Spotify e molto altro, tramite wi-fi o Bluetooth.

- FELICE DI AIUTARTI: chiedi ad Alexa le previsioni del tempo, di impostare dei timer, di rispondere alle tue domande o semplicemente raccontarti barzellette.

- LA TUA CASA INTELLIGENTE, SEMPRE PIÙ SEMPLICE: controlla i dispositivi per Casa Intelligente compatibili con la tua voce o imposta routine per azioni basate sulla temperatura.

- MIGLIORI INSIEME: sincronizza più dispositivi Echo compatibili o associa Fire TV per la massima esperienza visiva.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

🎵 Synology al Nameless Festival

🧑💻 La rivoluzione dello sviluppo software operata dall'Intelligenza Artificiale

🫵 Le imprese e la trasformazione digitale: il punto della situazione

🚙 Il futuro dell'automotive nel 2025; auto sempre più smart e connesse

📰 Ma lo sai che abbiamo un sacco di newsletter?

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!