La diffusione di malware tramite falsi aggiornamenti sta diventando con il passare del tempo sempre più sofisticata. Più passa il tempo e più emergono nuovi gruppi di cybercriminali e più si espandono le campagne malevole a più piattaforme. Secondo l’analisi di Proofpoint, due nuovi attori della minaccia, TA2726 e TA2727, stanno utilizzando tecniche avanzate per distribuire software dannoso attraverso siti web compromessi.

Falsi aggiornamenti: due nuove minacce e malware per Mac

Un panorama in grande evoluzione

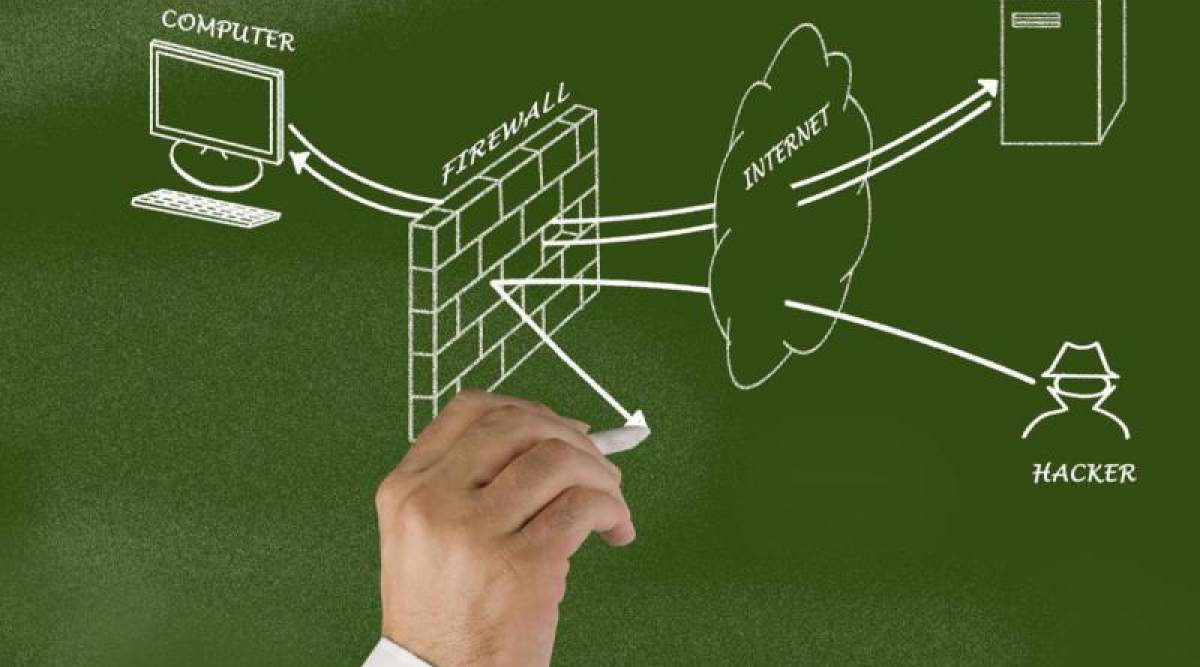

Il metodo utilizzato per diffondere questi attacchi si basa sui web inject, tecniche che sfruttano codice JavaScript malevolo inserito nei siti compromessi. Il codice infetto attiva un servizio di distribuzione del traffico – TDS -, che analizza il dispositivo e la posizione dell’utente prima di reindirizzarlo a un payload dannoso. Questa strategia permette ai cybercriminali di personalizzare l’attacco in base alla vittima. Ciò aumenta l’efficacia dell’infezione.

Storicamente, il principale attore in questo tipo di campagne è stato TA569, responsabile della distribuzione del malware SocGholish, spesso legato a successivi attacchi ransomware. Tuttavia, dal 2023, nuovi gruppi hanno iniziato a imitare queste tecniche, rendendo più difficile tracciare l’origine degli attacchi. Proofpoint ha individuato TA2726 e TA2727 come attori chiave nella recente espansione di questo fenomeno.

L’impatto delle nuove minacce: falsi aggiornamenti portatori di malware

TA2726 opera come un distributore di traffico malevolo, fornendo infrastrutture TDS che smistano il traffico verso i payload gestiti da altri attori, inclusi TA569 e TA2727. Si tratta di un gruppo motivato finanziariamente, attivo dal settembre 2022, e responsabile di molteplici compromissioni di siti web utilizzati per iniettare codice dannoso. Il suo ruolo all’interno dell’ecosistema criminale è cruciale, in quanto facilita la distribuzione di malware su scala globale.

TA2727, invece, si occupa della distribuzione di diversi tipi di malware, tra cui il noto FrigidStealer, recentemente scoperto. Questo gruppo è stato osservato utilizzare sofisticate tecniche di reindirizzamento del traffico e falsificazione degli aggiornamenti software per infettare dispositivi Windows, Android e MacOS. Le campagne di TA2727 sono state rilevate in diverse regioni, con attacchi mirati a seconda della piattaforma e del sistema operativo della vittima.

L’aumento delle minacce su MacOs

FrigidStealer rappresenta una delle novità più preoccupanti. Distribuito attraverso siti compromessi, questo infostealer raccoglie dati sensibili dagli utenti Mac e li invia ai server dei cybercriminali. L’infezione avviene tramite falsi aggiornamenti di sistema o browser, che inducono l’utente a scaricare e installare file malevoli. Una volta attivato, il malware esfiltra informazioni personali, credenziali e altre tipologie di dati.

Secondo Proofpoint, gli attacchi basati su web inject stanno aumentando perché le aziende stanno rafforzando le difese contro minacce più tradizionali, come il phishing via email. Di conseguenza, gli hacker stanno adattando le loro strategie, sfruttando vulnerabilità nei siti web compromessi per raggiungere le vittime in modo più efficace. Inoltre, le collaborazioni tra diversi gruppi criminali stanno rendendo questi attacchi più difficili da tracciare e contrastare.

Le strategie di difesa per contrastare queste minacce

La continua evoluzione di queste campagne malevole sottolinea l’importanza di una protezione multilivello. Le aziende e gli utenti devono adottare strategie di sicurezza avanzate per prevenire questi attacchi. Oltre all’uso di strumenti di protezione su endpoint, browser e reti, è fondamentale formare gli utenti per riconoscere i segnali di compromissione. Si può così ridurre il rischio di cadere vittima di queste campagne fraudolente.

Le organizzazioni devono anche prestare attenzione alla sicurezza dei siti web che gestiscono o utilizzano per le proprie attività, poiché questi rappresentano un punto di ingresso chiave per gli attacchi. La collaborazione tra team IT e provider di hosting è essenziale per ridurre il rischio di compromissione dei siti e per implementare misure di sicurezza più efficaci.

- SUONO RICCO E AVVOLGENTE: goditi un’esperienza audio migliorata con voci più nitide e bassi più profondi per un’esperienza Echo Dot immersiva.

- MUSICA E PODCAST: ascolta musica, audiolibri e podcast da Amazon Music, Audible, Apple Music, Spotify e molto altro, tramite wi-fi o Bluetooth.

- FELICE DI AIUTARTI: chiedi ad Alexa le previsioni del tempo, di impostare dei timer, di rispondere alle tue domande o semplicemente raccontarti barzellette.

- LA TUA CASA INTELLIGENTE, SEMPRE PIÙ SEMPLICE: controlla i dispositivi per Casa Intelligente compatibili con la tua voce o imposta routine per azioni basate sulla temperatura.

- MIGLIORI INSIEME: sincronizza più dispositivi Echo compatibili o associa Fire TV per la massima esperienza visiva.