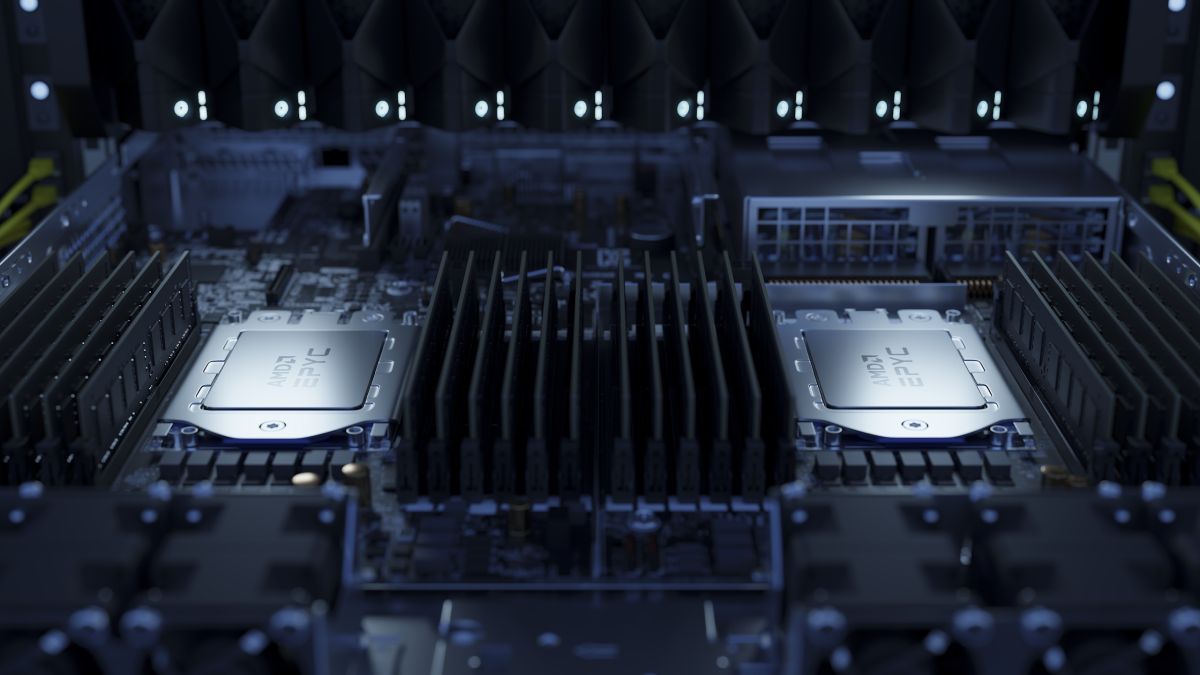

AMD e Google tramite l’utilizzo di processori AMD EPYC di terza generazione, stanno implementando nuove VM su N2D e C2D esistenti abilitate al Confidential Computing.

Un componente chiave del Confidential Computing fornito dai processori AMD EPYC è AMD Secure Encrypted Virtualization (SEV), parte di AMD Infinity Guard. Questa funzionalità di sicurezza avanzata, basata su hardware, crittografa la memoria completa del sistema e la memoria della singola macchina virtuale, oltre a isolare la memoria della VM dall’hypervisor, senza influire in modo significativo sulle prestazioni. Con l’espansione del Confidential Computing nelle VM N2D e C2D, i clienti di Google Cloud hanno ora accesso a funzionalità di sicurezza avanzate abilitate all’hardware basate su processori AMD EPYC di terza generazione che aiuteranno a proteggere carichi di lavoro sensibili e di ampia varietà.

AMD, ecco cosa offrono le Virtual Machine abilitate al Confidential Computing

Nello specifico le VM N2D e C2D riservate con processori AMD EPYC di terza generazione consentono:

• Abilitazione AMD SEV, che mantiene la memoria VM crittografata con una chiave di istanza per VM dedicata che viene generata e gestita dal processore di sicurezza AMD.

• Capacità di eseguire carichi di lavoro senza influire in modo significativo sulle prestazioni rispetto alle VM standard, il tutto consentendo solide capacità di protezione contro gli attacchi originati in altre VM, sullo stesso host fisico e dall’hypervisor stesso.

• Implementazione con un clic di Confidential Computing su VM N2D e C2D alimentate da CPU EPYC di terza generazione senza modifiche al codice

• Semplice aggiornamento a macchine virtuali N2D riservate con l’hardware più recente selezionando semplicemente “AMD Milan o versioni successive” come piattaforma CPU.

Le macchine virtuali N2D e C2D Confidential basate su processori AMD EPYC di terza generazione sono disponibili nelle regioni di tutto il mondo, tra cui us-central1 (Iowa), asia-southeast1 (Singapore), us-east1 (South Carolina), us-east4 (North Virginia) , asia-east1 (Taiwan), europe-west4 (Paesi Bassi) e altro ancora.

Cos’è il Confidential Computing

Il Confidential Computing, abbreviato in CC, è un concetto di sicurezza progettato per garantire l’esecuzione protetta dei programmi e l’elaborazione sicura dei dati. L’elemento centrale del concetto di sicurezza è un cosiddetto Trusted Execution Environment (TEE).

Un TEE è un’enclave fornita dall’hardware che fornisce un ambiente di runtime sicuro per il codice del programma ei dati da elaborare. In queste enclavi, i dati possono essere elaborati in ambienti dedicati, virtuali o basati su cloud in modo isolato, protetto e verificato. I TEE sono una sorta di evoluzione dei Trusted Platform Modules (TPM), ma offrono più funzionalità di sicurezza e sono completamente programmabili.

I dati rimangono crittografati in un TEE anche in fase di esecuzione. Rispetto ai sistemi informatici convenzionali senza TEE, la superficie di attacco è drasticamente ridotta. In ogni momento, l’input, l’elaborazione dei dati e l’output sono crittografati e verificati. Gli scenari di attacco possono essere prevenuti in modo affidabile. Il rischio di accesso o manipolazione non autorizzati dei dati è ridotto al minimo e il livello di sicurezza aumenta.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techbusiness

🔮 Il futuro dell’innovazione tecnologica, ecco come l’AI può esserci d’aiuto

🕸️ La rivoluzione nell’automazione delle reti aziendali

🇪🇺 L’Unione Europea e il confine tra algoritmo e intelligenza artificiale

🏭 Google lancia IA per il Made in Italy per supportare le PMI italiane

✒️ La nostra imperdibile newsletter Caffellattech! Iscriviti qui

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!